Azure AD Configuration Guide

SSO Azure AD セットアップ ガイド

Azure ADアプリケーションを作成してSSOログインを適用できるガイドです。

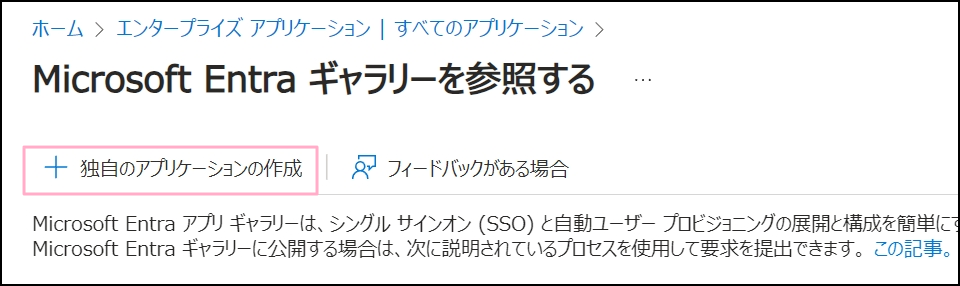

- アプリケーション作成

- Entra IDでSSOを総合するテナントに接続します。

- エンタープライズアプリケーション に移動します。

- すべてのアプリケーション に移動し、新しいアプリケーション をクリックします。

- 独自のアプリケーションの作成 をクリックします。

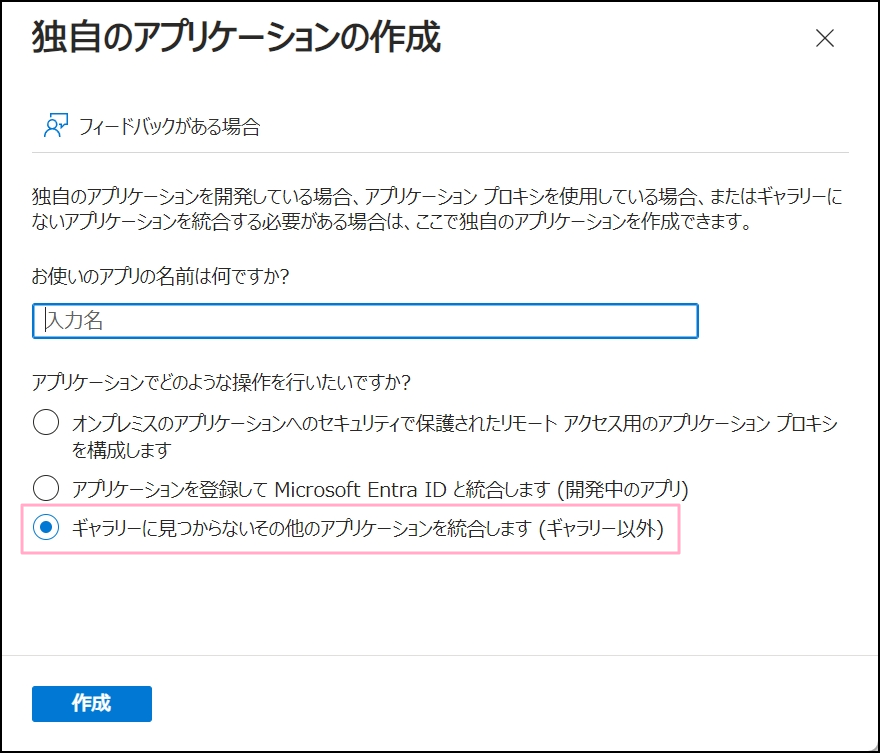

- アプリケーションの名を入力します。

- "ギャラリーに見つからないその他のアプリケーションを総合します(ギャラリー以外)"を選択します。

- 作成 ボタンをクリックします。

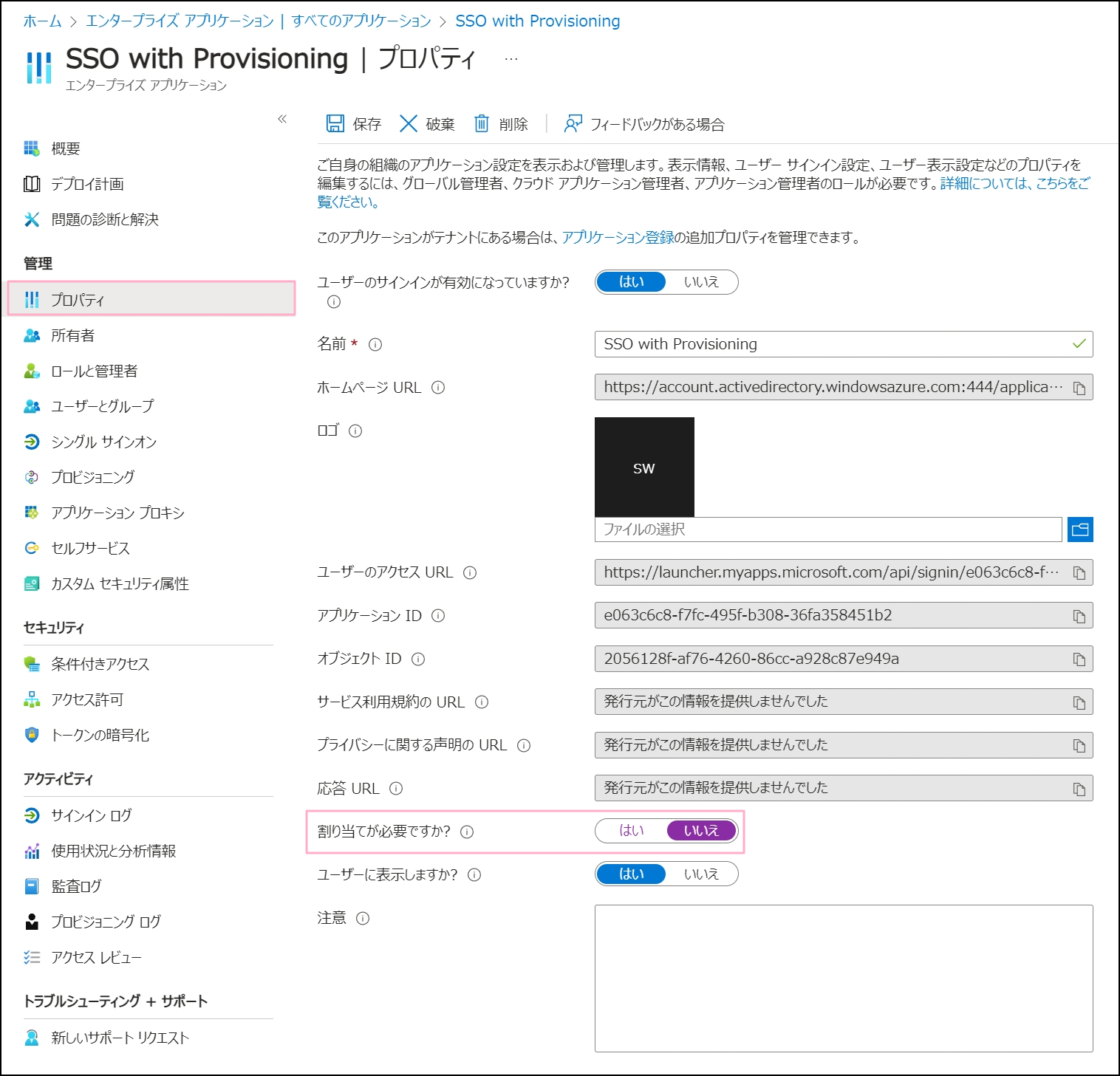

- プロパティ タブで "割り当てが必要ですか?"を「いいえ」にすると、全てのユーザーが別途の割り当てなしでSSOを使用できるようになります。

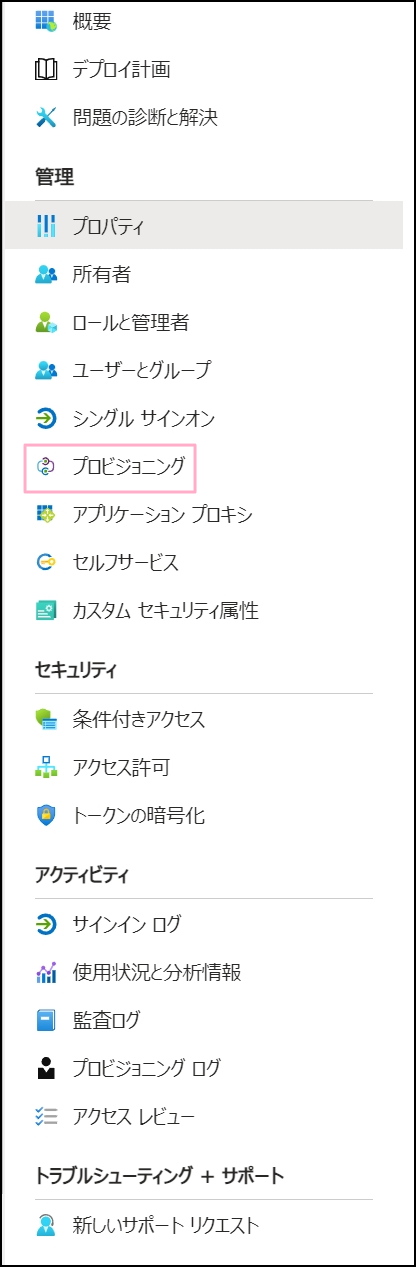

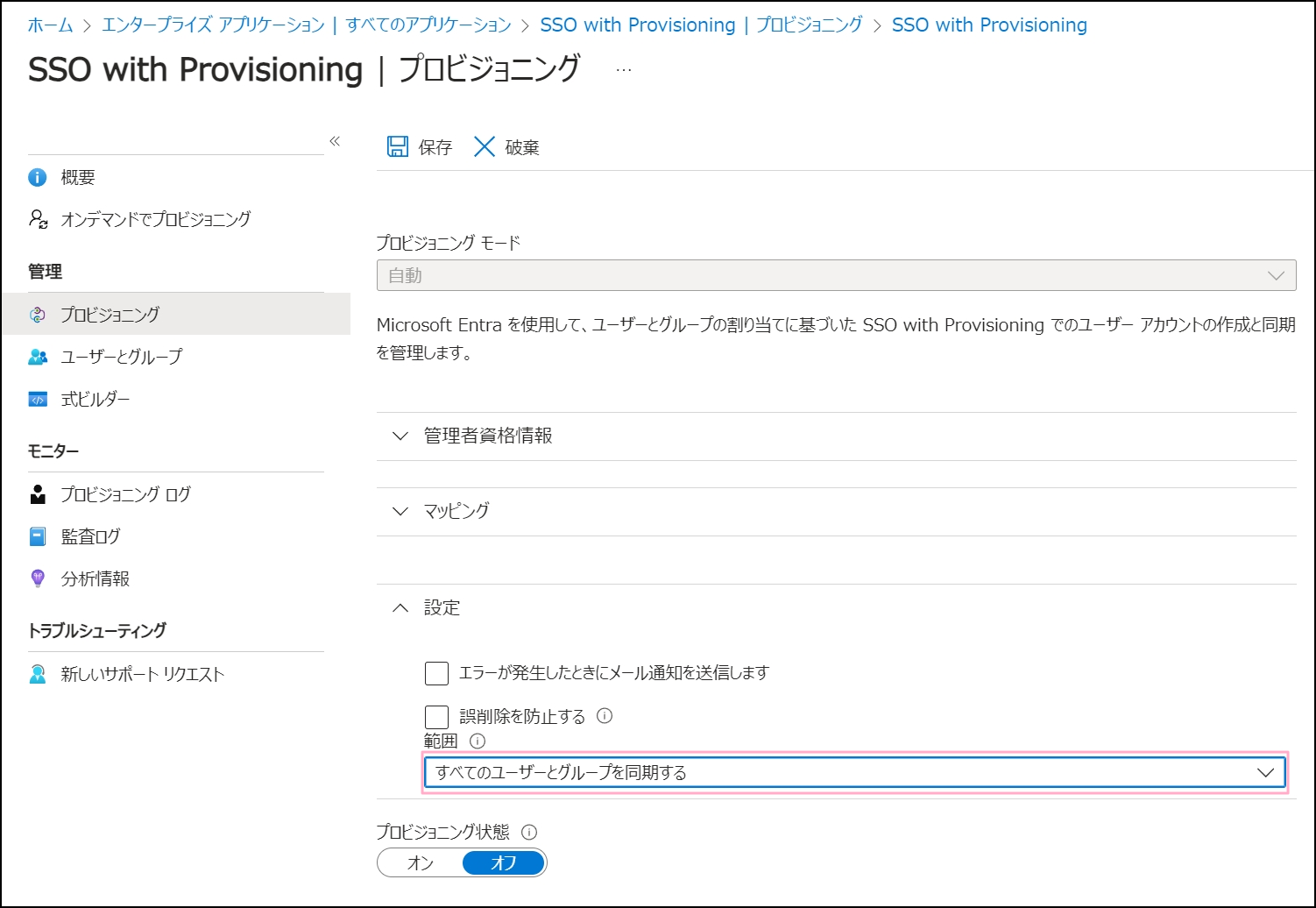

- プロビジョニング適用

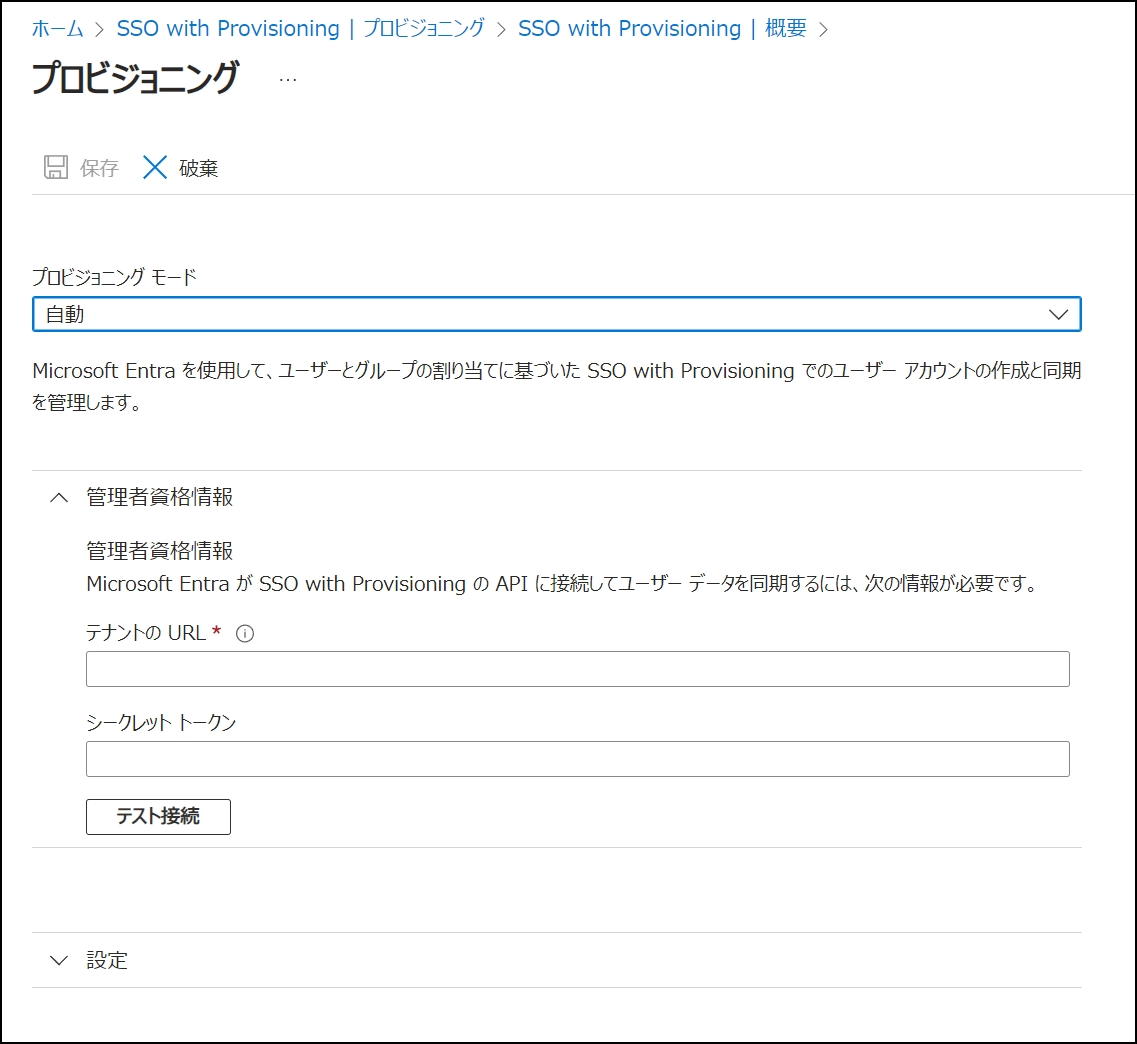

- プロビジョニング タブをクリックします。

- 作業の開始 ボタンをクリックしてプロビジョニングを設定します。

-

プロビジョニングモードは、自動 に設定し、管理者資格情報を入力します。

- テナントURL: SIAのSCIMサーバーのURLを入力します。

- シークレットトークン: SIAコンソールで確認できるSCIMのトークンを入力します。

-

テスト接続 でSCIM接続をテストします。テストに問題なければ設定を保存します。

![]()

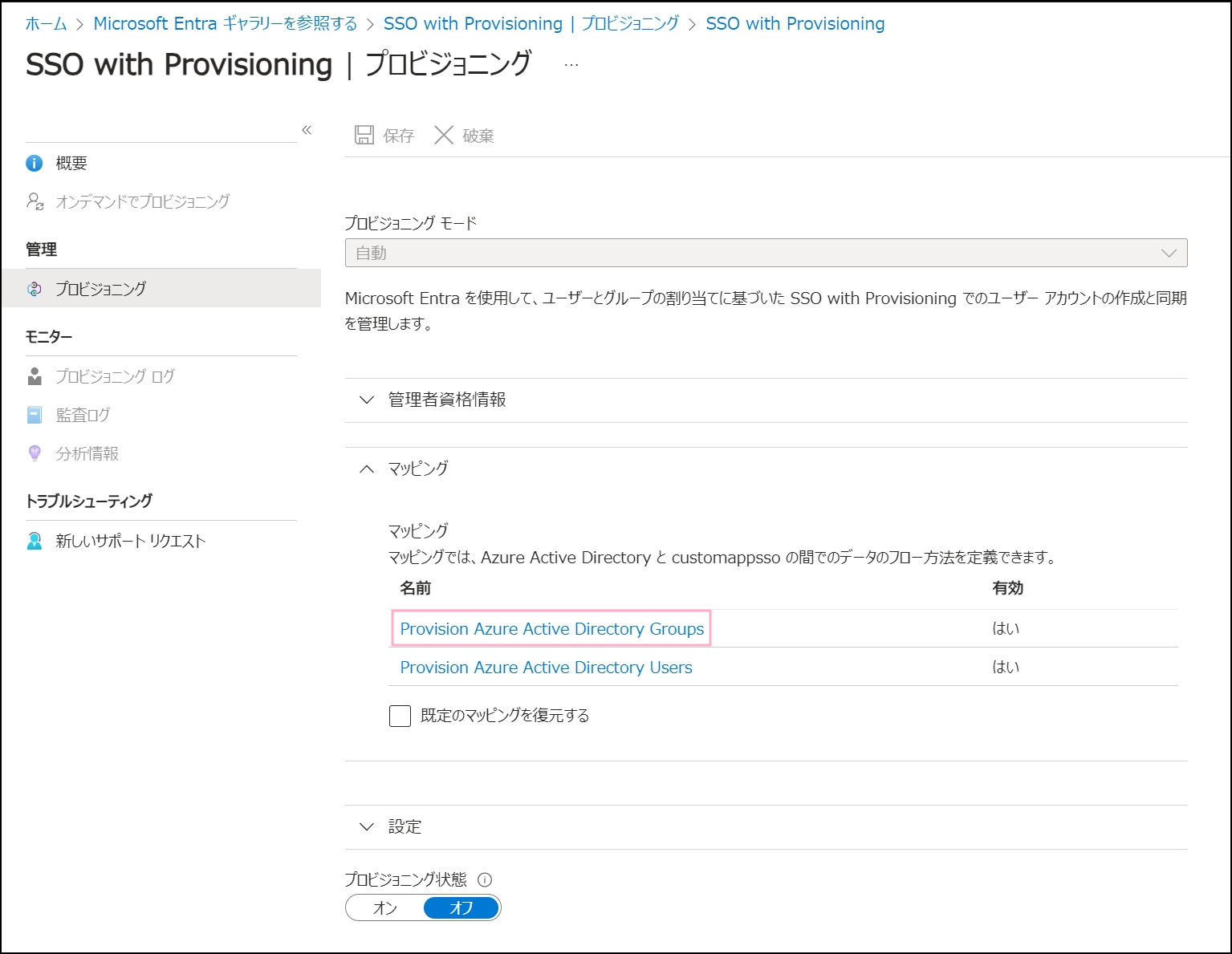

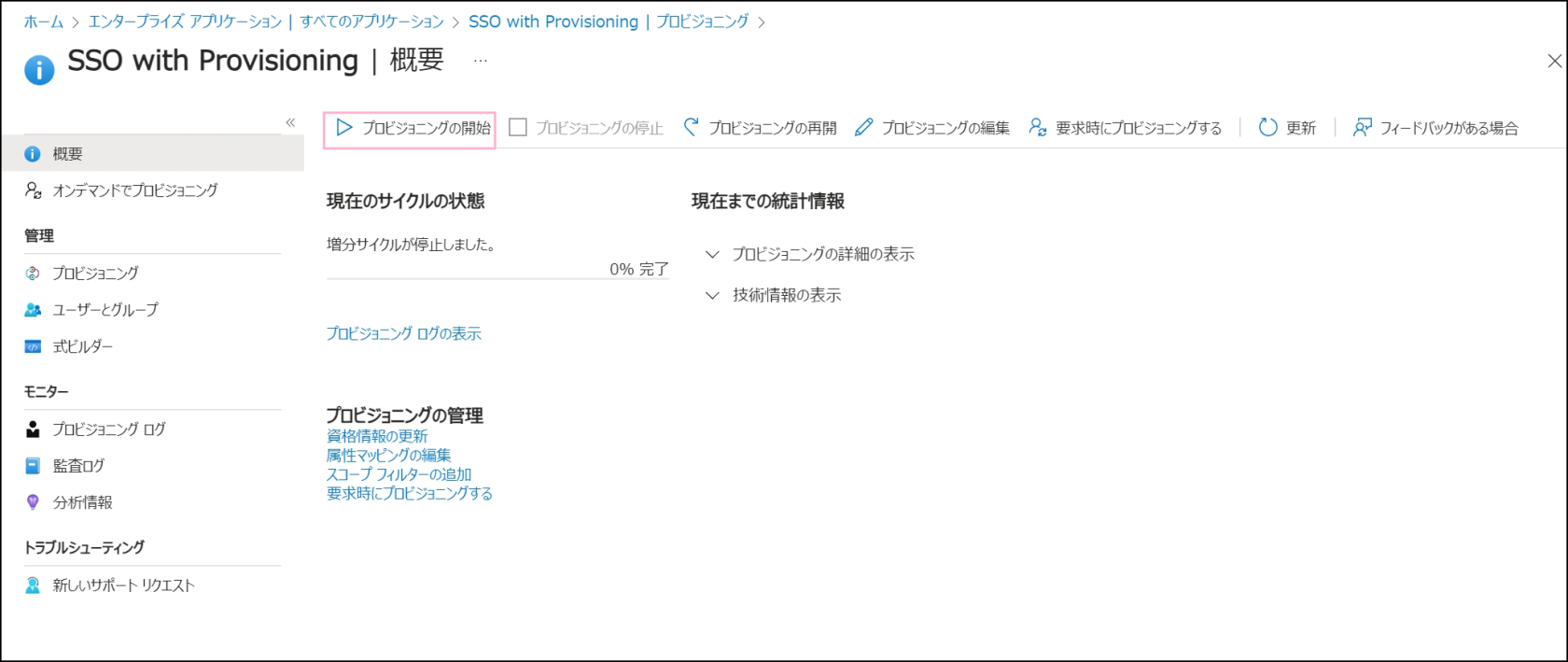

- 上部の**

アプリケーション名(この例では、SSO with Provisioning| 概要**をクリックして、プロビジョニング画面に戻ります。

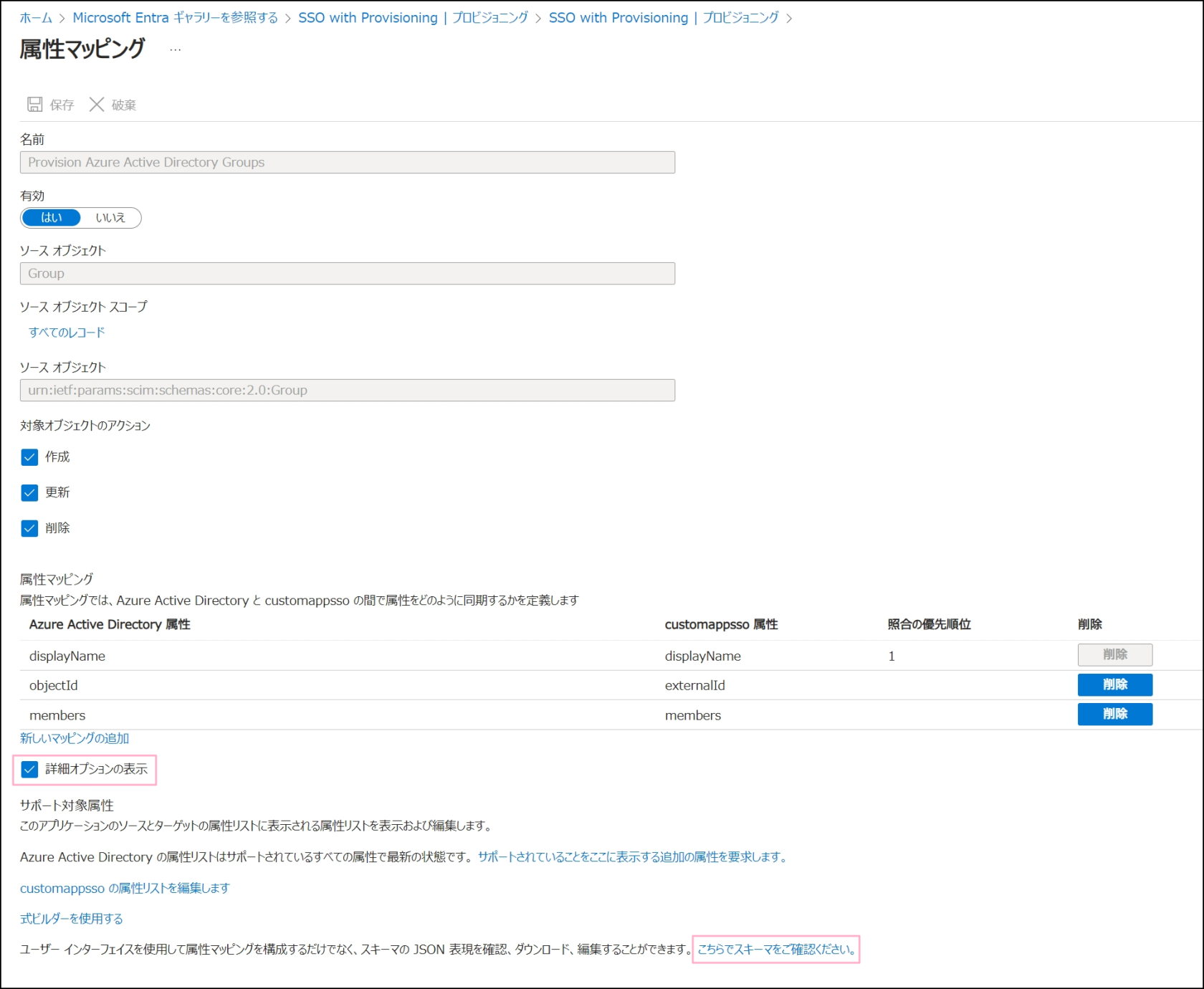

- プロビジョニング タブをクリックして Provision Azure Active Directory Groupsをクリックします。

- 詳細オプションの表示 をチェックします。

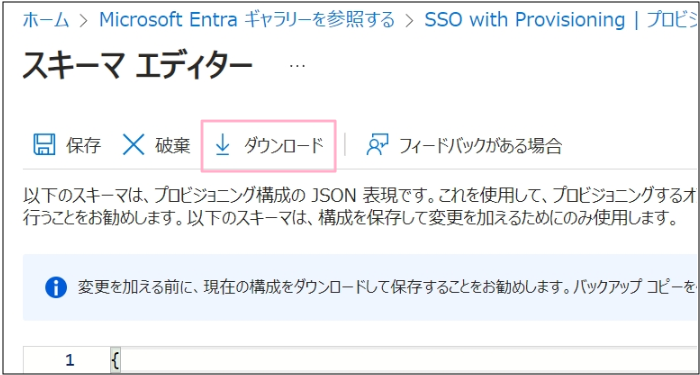

- こちらでスキーマをご確認ください。 をクリックしてスキーマ編集メニューに移動します。

- ダウンロード ボタンをクリックしてschema.json ファイルをダウンロードします。

- ファイル内容をSIAが提供したスクリプトに変更します。

- 変更したスキーマをスキーマエディターに適用し、保存します。

- 参考:変更したスキーマの適用までは時間がかかります。

- プロビジョニングの範囲を「すべてのユーザーとグループを同期する」に変更し保存します。

- 変更されたスキーマが適用され、[Groups] と [Users] のアトリビュート マッピングが変更されたことを確認します。

- 概要 メニューで プロビジョニングの開始 を行います。

- SSO ログイン(OIDC)の設定

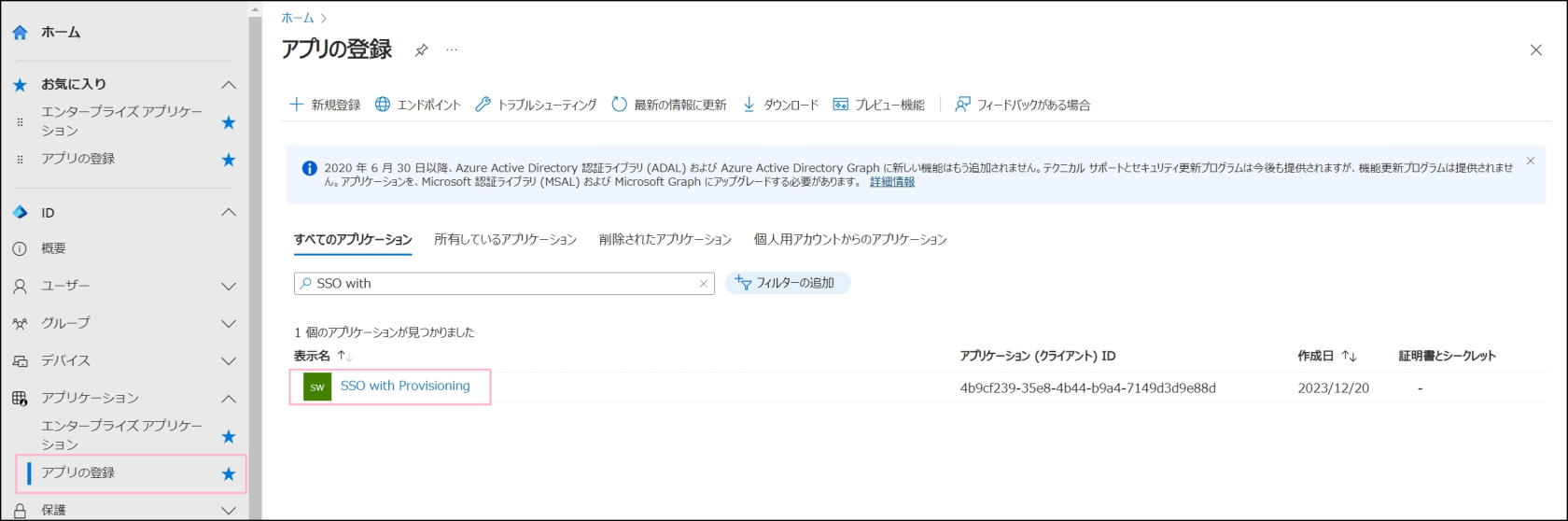

- アプリの登録 メニューで、先ほど作成したアプリケーション(ここでは、SSO with Provisioning)を選択します。

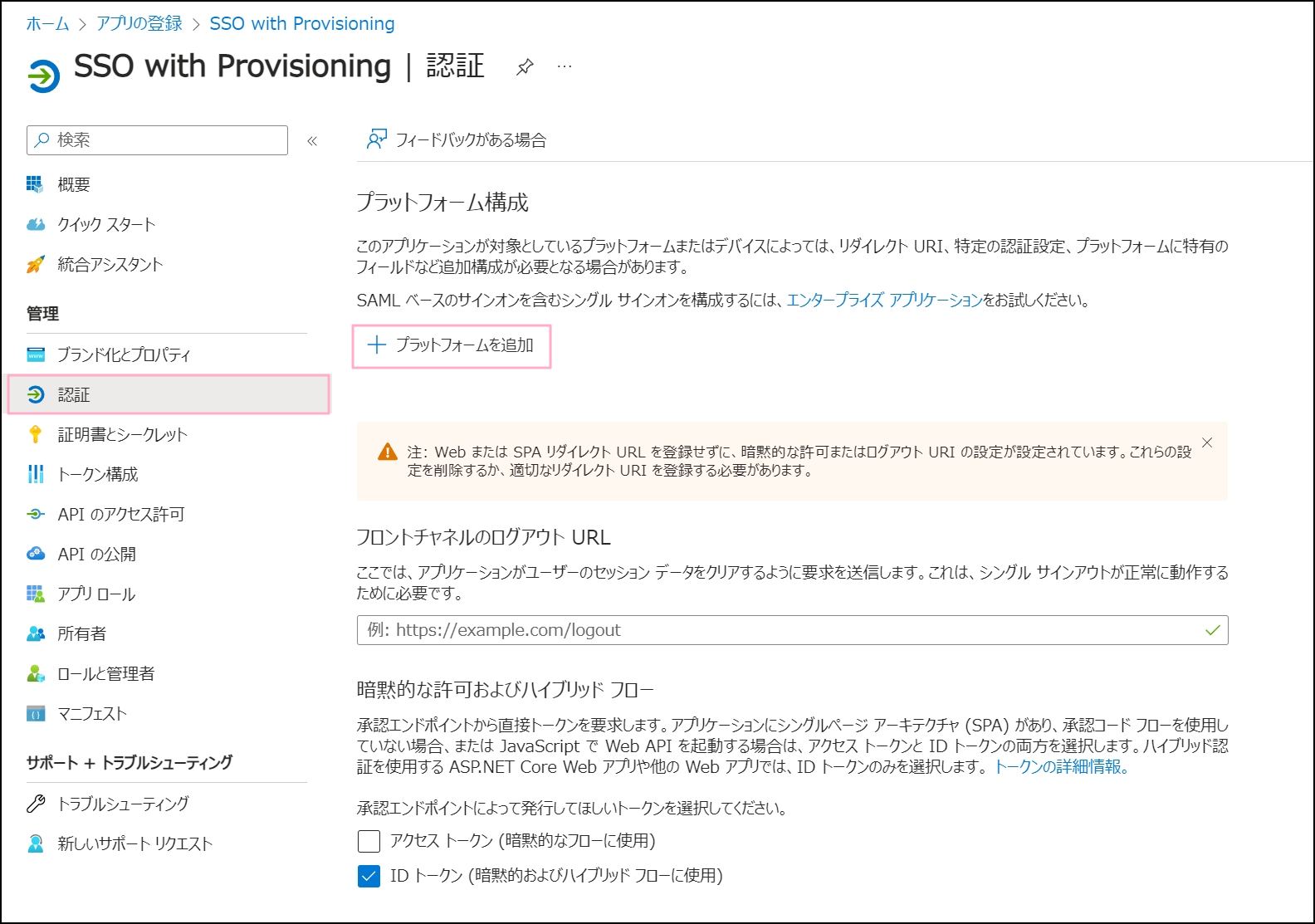

- 認証 メニューを開きます。

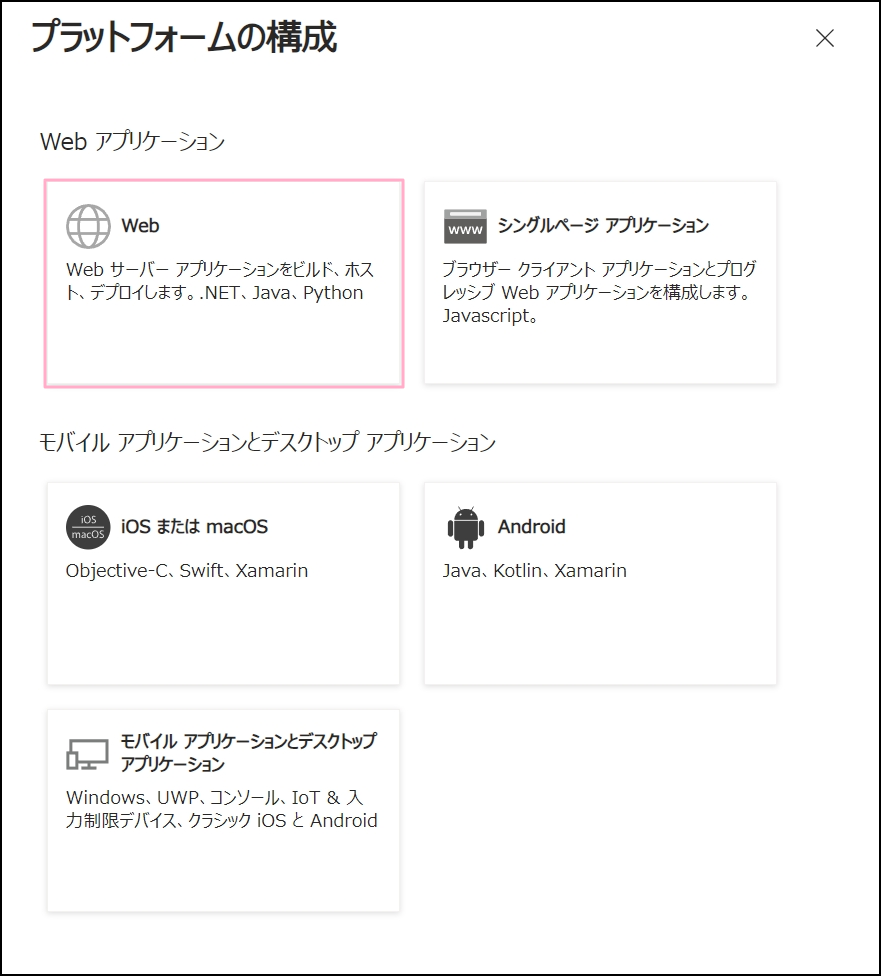

- プラットフォーム構成の プラットフォームを追加 をクリックします。

- プラットフォームの構成メニューが表示されたら、Web を選択します。

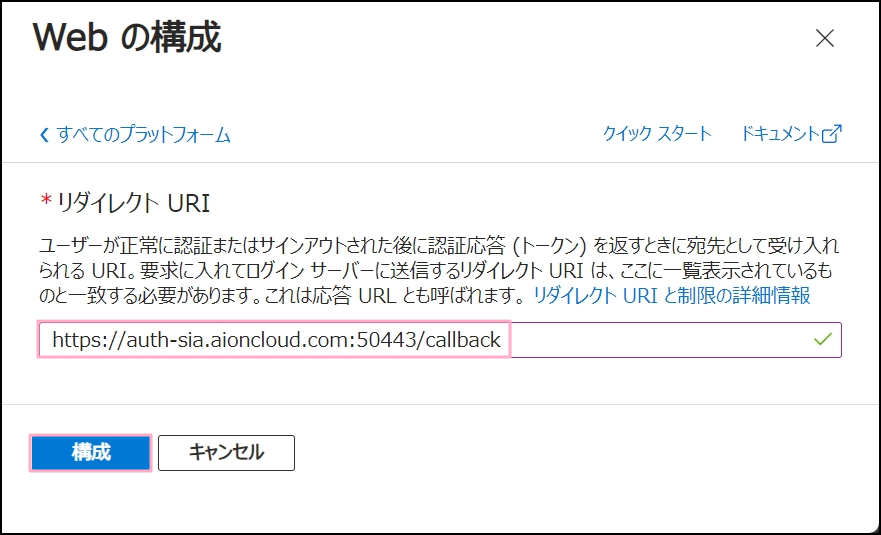

- SIAコンソールで確認した リダイレクトURI を入力します。

- 構成 ボタンをクリックして設定を保存します。

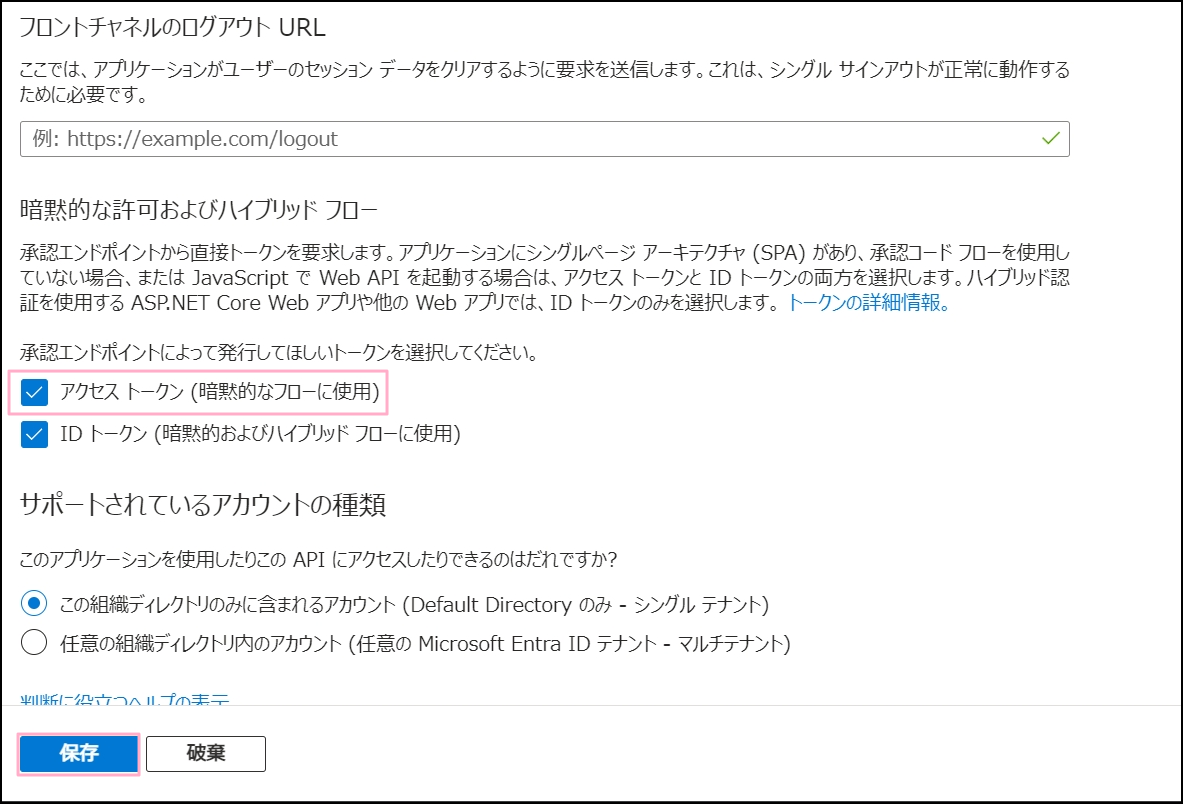

- 設定ページで アクセストークン を使用するためにチェックを入れて、保存します。

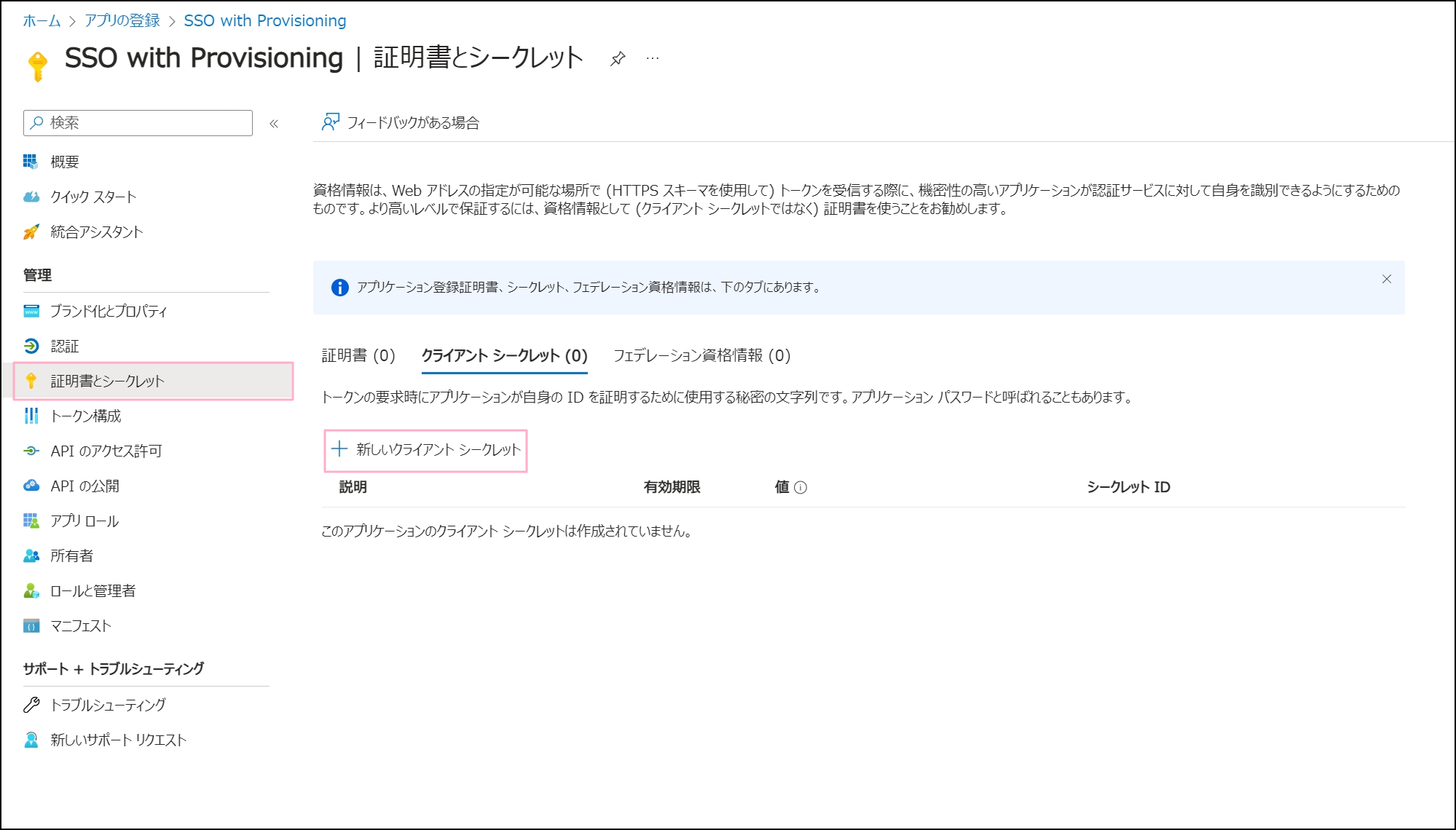

- 証明書とシークレット をクリックして 新しいクライアントシークレット をクリックします。

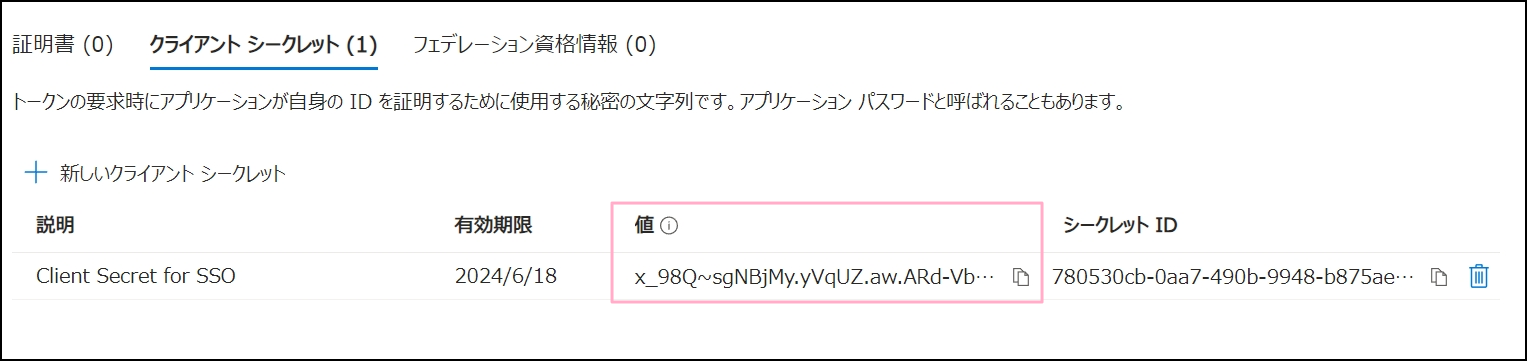

- 説明 を入力し、クライアント シークレットを追加 します。

SIAコンソールの「設定 > ログイン設定 > SSO」メニューのSSO作成の 認証キー の値を入力してください。

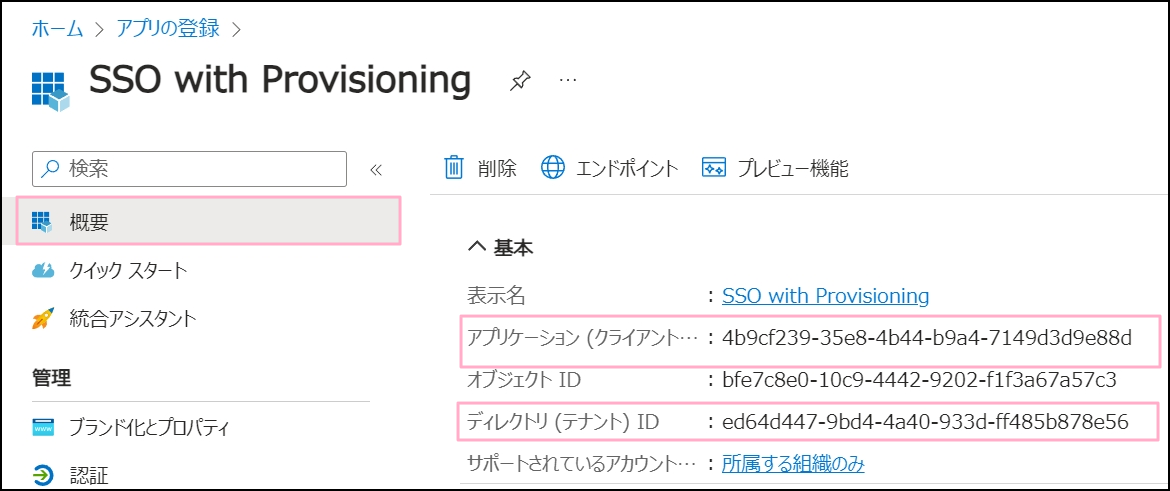

- 概要 メニューでアプリケーション(クライアント)IDとディレクトリ(テナント)IDを確認できます。

アプリケーション(クライアント) ID: SIAコンソールの「設定 > ログイン設定 > SSO」メニューのSSO作成のクライアントIDの値になります。

ディレクトリ(テナント) ID: MicrosoftのEntra ID、 テナントアドレスと組み合わせてドメインに入力します。 例) https://login.microsoftoneline.com/<テナント ID>/v2.0