ポリシー概要

ポリシーとは?

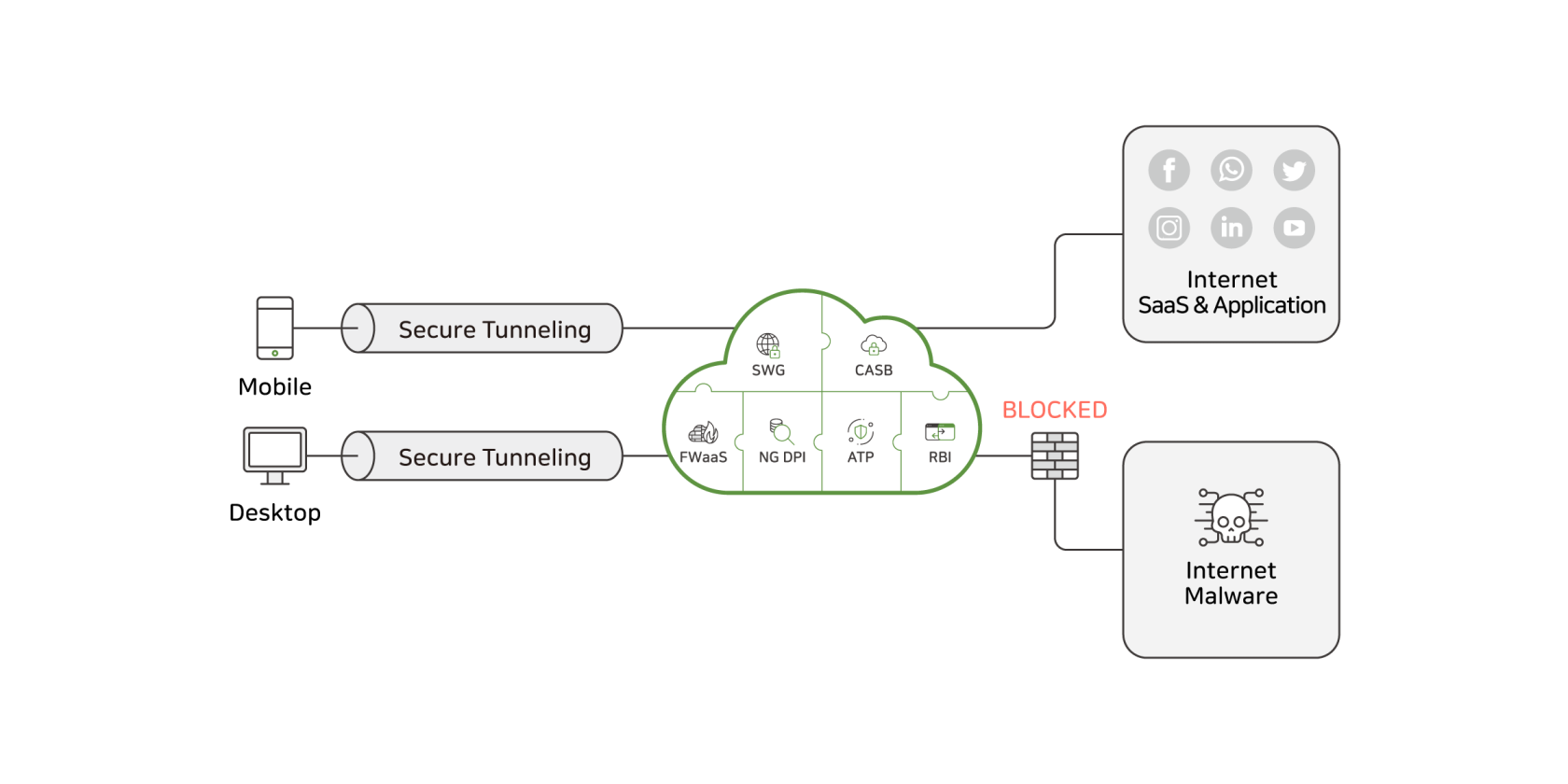

ポリシー は、SSEプラットフォームにおいてWebトラフィックに対する細分化されたセキュリティルールを定義し、適用できる機能です。

リクエストベースの制御をサポートし、C&C(コマンドアンドコントロール)トラフィックのブロック、送信元/宛先IPおよび地理的位置(GeoIP)ベースのフィルタリング、パブリックプロキシまたは危険なウェブサイトへのアクセス制限、URL/ヘッダー/HTTPメソッド/アップロードファイルなど、様々なHTTP属性の検査を含みます。

また、レスポンスベースの分析 を通じて、悪意のあるコードや危険なファイルのダウンロードを検知・遮断するために、ATP(Advanced Threat Protection)およびアンチウイルススキャンを実行できます。クエリ文字列、ペイロード、ファイル拡張子など、HTTPコンテンツに対する詳細な分析を提供し、違法または有害なデータ交換を制御します。

その他、データ損失防止(DLP) により組織外への機密データの流出を防ぐこともできます。

これらの機能を組み合わせることで、SSE環境内のすべてのWebインタラクションに対する包括的な制御と可視性を提供します。

⚠️ 注意: データ損失防止(DLP)については、ポリシーメニューで適用する前に、DLPメニューであらかじめ作成しておく必要があります。

ポリシーメニュー

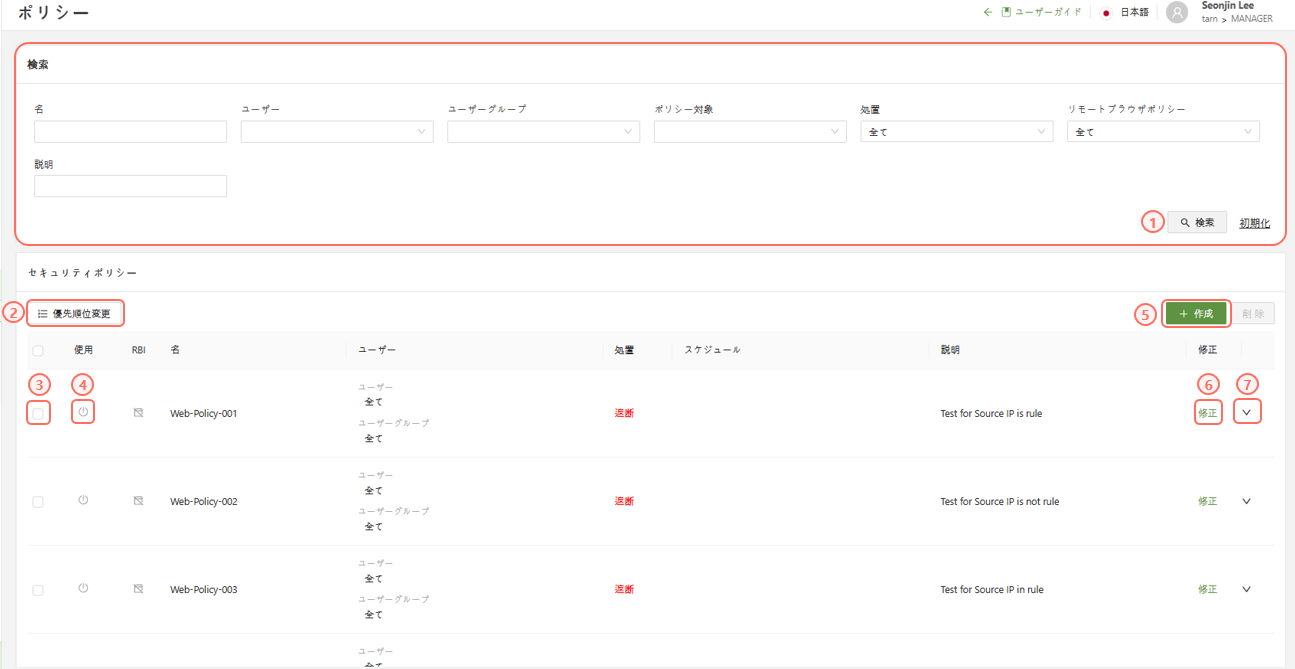

以下はポリシーメニューの概要です:

各メニュー項目と簡単な説明です:

| 検索 | 指定されたフィールドを使用してセキュリティポリシーリストをフィルタリング |

| 優先度変更 | 選択時にポリシーの順序を変更可能。上部に位置するポリシーがより高い優先度を持ち、他のルールを上書きする。 |

| チェックボックス | 複数選択して削除できます |

| 有効化 | ポリシー規則の有効化/無効化 |

| 作成 | 「セキュリティポリシーの作成」フォームにアクセスするボタン |

| 修正 | 選択されたルールの「セキュリティポリシーの編集」フォームを開くボタン |

| ドロップダウン | 指定されたポリシーの詳細情報を表示するためのドロップダウン |

セキュリティポリシーメニュー

以下はセキュリティポリシーメニューの概要です:

以下は各項目の説明です:

| Name(Unique) | わかりやすい名前を入力します。 |

| Description | 目的や内容に関する簡単な説明を入力します。 |

| Schedule | 選択した時間帯に基づいて、指定した日付と時間で1回または繰り返しのスケジュールを設定するために使用されます。 |

| Block Page | ポリシーがアクセスをブロックする際に表示するブロックページメッセージの設定 |

| Action | ブロック、許可、ログ、再構成のいずれかを指定します。 |

| User | ポリシーが適用されるユーザーまたはユーザーグループの指定 |

| Condition | 検査対象の条件を設定します。対象、条件、および値を設定します。 • AND機能を使用すると、一つのポリシーに複数のルールを追加できます。 |

ウェブポリシーを構成する際に使用できる複数の条件オプションがあり、以下はその一覧です:

リクエストベース条件

| Block C&C Traffic | マルウェアが使用するC&Cサーバーへの接続を検知/遮断 |

| Source IP | リクエストの送信元IPアドレスを基準にポリシーを適用 |

| Source IP Geolocation | 出発地IPの地理的位置に基づくフィルタリングまたは制限 |

| Destination IP | 特定宛先IPへのアクセス制御 |

| Destination IP Geolocation | 目的地地域ベースのアクセス制御 |

| Block Access to Public Proxy Server | オープン/匿名プロキシサーバーへのアクセスをブロック |

| Block Access to Risky Websites | 危険なウェブサイトへのアクセス制限 |

| HTTP Category | ウェブサイトカテゴリベースのフィルタリング |

| HTTP Browser | 特定のブラウザの種類またはバージョンに基づくポリシー適用 |

| HTTP URL | 特定のURLをマッチングして許可/ブロック/監視 |

| HTTP Path | URLパスベースのリソースアクセス制御 |

| HTTP Method | GET/POST/PUT/DELETEなどのHTTPリクエスト方式の制御 |

| HTTP Version | HTTP 1.1、2.0などのプロトコルバージョンに基づくフィルタ |

| HTTP POST Payload | POSTリクエストデータを分析し、機密性/悪意の有無を判断 |

| HTTP GET Query | GETリクエストのクエリパラメータ検査 |

| HTTP Upload File Content | アップロードされたファイルの内容の検査 |

| HTTP Upload File Extension | 拡張子ベースのアップロードファイルフィルタリング |

| HTTP Content Length | リクエスト/レスポンスのコンテンツサイズに基づくポリシー |

| HTTP GET Query Value Length | クエリ文字列の長さを制限し、注入またはバッファオーバーフロー攻撃を防止する |

| HTTP POST Payload Value Length | データ漏洩または悪用のリスクを低減するため、POSTデータフィールドのサイズ制限 |

レスポンスベース条件

| Advanced Threat Protection | ウェブ応答に含まれる高度な脅威またはゼロデイ攻撃を検知し、遮断する |

| Anti-Virus | ダウンロードまたは表示されるコンテンツから既知のマルウェアパターンをスキャンし、除去する |

| HTTP Response Includes Malicious Code | 応答データに悪意のあるスクリプトやコードが含まれている場合、これを識別しブロックする |

| HTTP Download File Content | ダウンロードファイルの実質的な内容をリアルタイムで分析し、隠されたマルウェアまたはポリシー違反要素を検出 |

| HTTP Download File Extension | 拡張子を基準にダウンロード可能なファイルタイプを制限する |