ポリシーの設定

このページでは、SWGポリシーを構成する方法をステップごとに説明します。一部の項目については他のメニューで事前設定が必要なため、該当部分については関連ガイドへのリンクのみを提供し、設定が完了済みであると仮定して説明を進めます。

構成ガイド

ステップ1: SWG > ポリシー > 作成ボタンをクリック

左サイドバーからSWG>ポリシーと移動します。作成ボタンをクリックすると、以下のように新規作成画面が開きます。

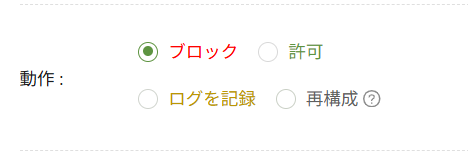

ステップ2: 動作設定

ウェブポリシーの動作は、次のいずれかに設定できます:

- ブロック

- 許可

- ログを記録

- 再構成

ブロック は条件に該当するトラフィックを遮断します。許可 は条件に該当するトラフィックを明示的に許可します。ロギング は条件に該当するイベントをログに記録します。再構成 はHTTP URLまたはヘッダーを書き換えることができます。

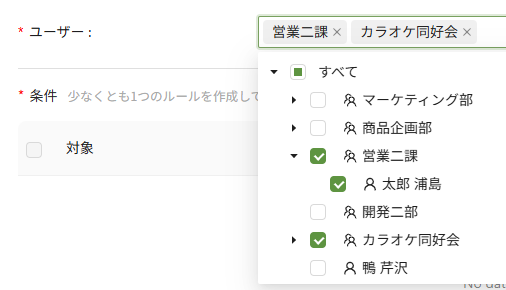

ステップ3: ユーザーを選択

このセクションでは、ポリシーが適用されるユーザーまたはユーザーグループを選択します。大規模な組織ではユーザー数が多いため、事前にグループを設定しておくと簡単に設定できます。

サンプル画面では2つのユーザーグループのみが選択されていますが、ポリシーを適用するには少なくとも一人以上のユーザーを選択する必要があります。

ステップ4: 条件設定

ポリシー設定において最も重要な部分は条件を選択することです。ポリシーはここで設定した条件を基準に検査した後、あらかじめ設定しておいた動作に従います。

このメニューで設定される条件はすべてAND条件として動作します。つまり、設定されたすべての条件を同時に満たす場合にのみポリシーが適用されます。

上記の例では、HTTPメソッド(POST)、HTTPカテゴリ(芸術、酒/タバコ)、地域(ヨーロッパ)の条件を すべて 満たすリクエストはブロックされます。

以下は設定できる条件の一覧です。

リクエストベース条件

| Block C&C Traffic | マルウェアが使用するC&Cサーバーへの接続を検知/遮断 |

| Source IP | リクエストの送信元IPアドレスを基準にポリシーを適用 |

| Source IP Geolocation | 出発地IPの地理的位置に基づくフィルタリングまたは制限 |

| Destination IP | 特定宛先IPへのアクセス制御 |

| Destination IP Geolocation | 目的地地域ベースのアクセス制御 |

| Block Access to Public Proxy Server | オープン/匿名プロキシサーバーへのアクセスをブロック |

| Block Access to Risky Websites | 危険なウェブサイトへのアクセス制限 |

| HTTP Category | ウェブサイトカテゴリベースのフィルタリング |

| HTTP Browser | 特定のブラウザの種類またはバージョンに基づくポリシー適用 |

| HTTP URL | 特定のURLをマッチングして許可/ブロック/監視 |

| HTTP Path | URLパスベースのリソースアクセス制御 |

| HTTP Method | GET/POST/PUT/DELETEなどのHTTPリクエスト方式の制御 |

| HTTP Version | HTTP 1.1、2.0などのプロトコルバージョンに基づくフィルタ |

| HTTP POST Payload | POSTリクエストデータを分析し、機密性/悪意の有無を判断 |

| HTTP GET Query | GETリクエストのクエリパラメータ検査 |

| HTTP Upload File Content | アップロードされたファイルの内容の検査 |

| HTTP Upload File Extension | 拡張子ベースのアップロードファイルフィルタリング |

| HTTP Content Length | リクエスト/レスポンスのコンテンツサイズに基づくポリシー |

| HTTP GET Query Value Length | クエリ文字列の長さを制限し、注入またはバッファオーバーフロー攻撃を防止する |

| HTTP POST Payload Value Length | データ漏洩または悪用のリスクを低減するため、POSTデータフィールドのサイズ制限 |

レスポンスベース条件

| Advanced Threat Protection | ウェブ応答に含まれる高度な脅威またはゼロデイ攻撃を検知し、遮断する |

| Anti-Virus | ダウンロードまたは表示されるコンテンツから既知のマルウェアパターンをスキャンし、除去する |

| HTTP Response Includes Malicious Code | 応答データに悪意のあるスクリプトやコードが含まれている場合、これを識別しブロックする |

| HTTP Download File Content | ダウンロードファイルの実質的な内容をリアルタイムで分析し、隠されたマルウェアまたはポリシー違反要素を検出 |

| HTTP Download File Extension | 拡張子を基準にダウンロード可能なファイルタイプを制限する |