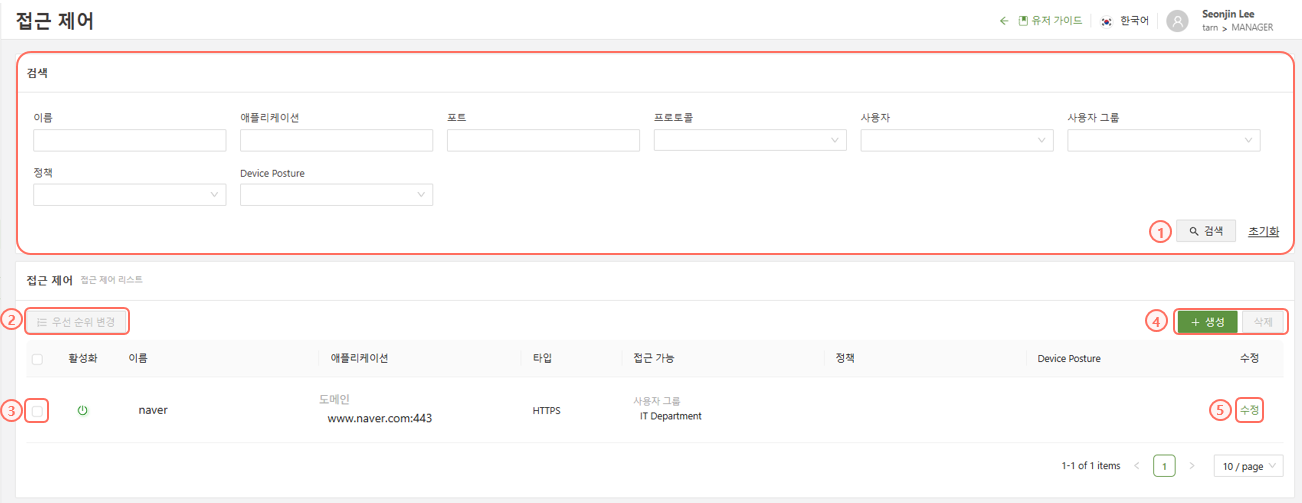

접근 제어

접근 제어 개요

이 섹션은접근 정책과 함께, 터널 메뉴에서 설정된 ZTNA 서버 및 게이트웨이에 접근하는 사용자 권한을 제어하기 위해 설계된 기능입니다.

접근 제어 정책이 전혀 적용되지 않으면, 기본적으로 모든 접근은 차단됩니다. 정책에서 지정된 사용자만 접근할 수 있으며, 더 고급 제어가 필요한 경우 접근 정책을 적용할 수 있습니다.

아래는 각 메뉴 설명입니다.

| 검색 | 다양한 필드를 기준으로 접근 제어 규칙을 필터링 |

| 우선순위 변경 | 규칙의 우선순위를 변경 (위에 있는 규칙이 더 높은 우선순위로 먼저 적용됨) |

| 체크박스 | 선택한 하나 또는 여러 규칙을 삭제할 때 사용 |

| 생성 | 새로운 접근 제어 규칙 생성 메뉴 열기 |

| 수정 | 선택한 규칙을 수정 (현재 정보가 미리 입력된 생성 메뉴가 열림) |

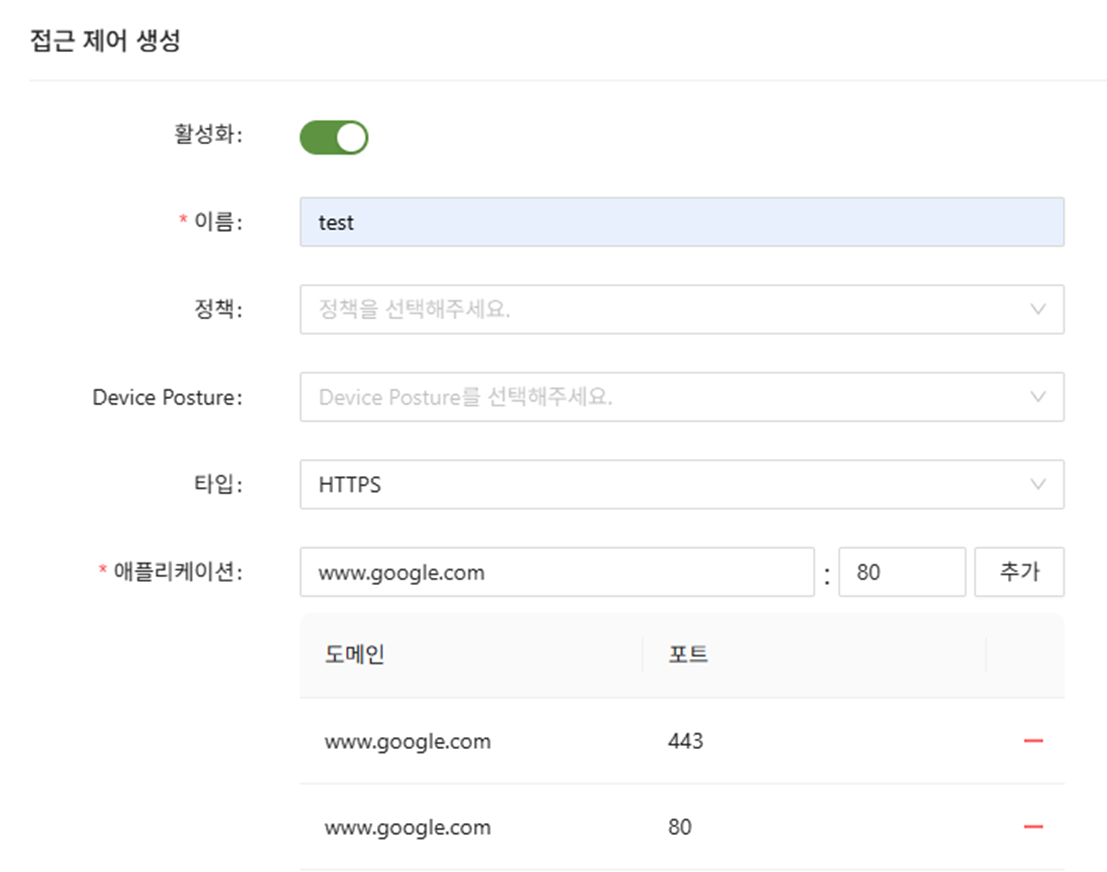

접근 제어 구성하기

접근 제어 메뉴에서는 내부 웹 애플리케이션에 대한 접근을 허용하거나 제한하는 규칙을 생성할 수 있습니다.

1단계: 메뉴로 이동

ZTNA > 접근 제어 로 이동하여 생성 을 클릭하면 접근 제어 생성 메뉴가 나타납니다. 아래는 각 항목의 설명입니다.

| 활성화 | 규칙 활성화/비활성화 |

| 이름(고유) | 규칙을 식별하기 위한 고유 이름 |

| 정책 | 접근 규칙 적용 비워두면 아래 사용자 필드에 지정한 사용자에게 허용, 나머지는 차단 처리됨 |

| Device Posture | 커넥터 메뉴에서 설정된 Device Posture를 만족하는지 검사 |

| 유형 | 허용할 연결 타입 (HTTPS/HTTP/TCP/UDP/ICMP) |

| 애플리케이션 | 터널 메뉴에서 생성한 서버의 SA 도메인과 포트 번호 입력 |

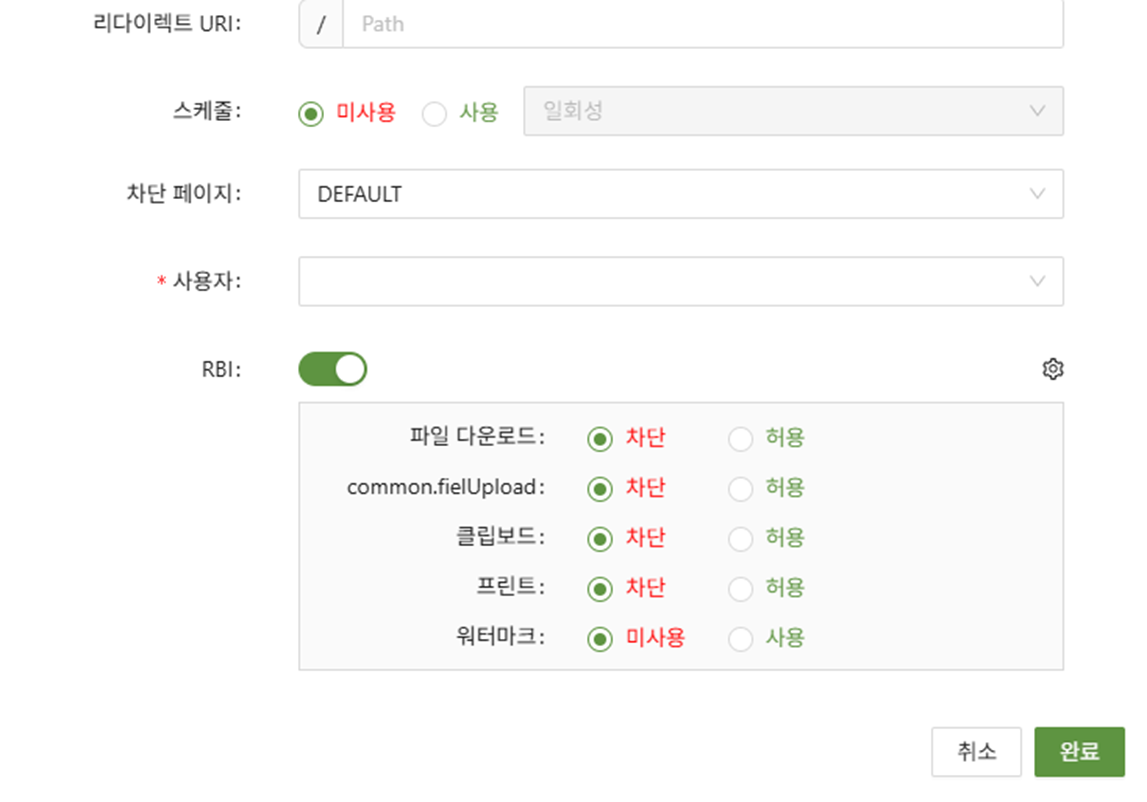

| 리다이렉트 URI | 특정 애플리케이션에 접근할 때 사용자에게 리디렉션할 URL 유형이 HTTP/HTTPS일 때만 입력 가능 |

| 차단 페이지 | 사용자가 차단될 시 표시될 페이지 (설정 → 차단 페이지에서 설정) |

| 사용자 | 이 접근 제어 규칙이 적용될 사용자 목록 여기에 포함되지 않은 사용자는 기본적으로 차단됨 |

| RBI | RBI 적용. 다운로드/업로드/클립보드/프린트/워터마크 등의 세부 제어 가능 |

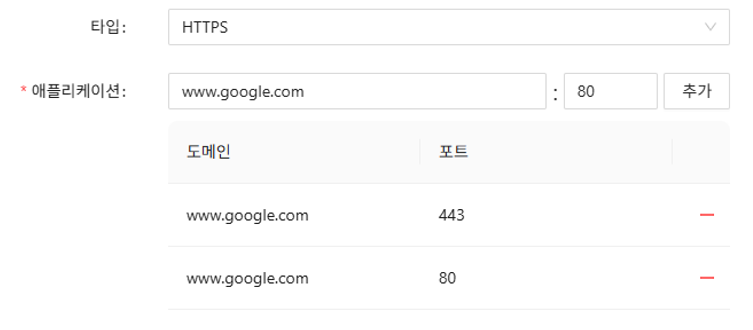

2단계: 웹 애플리케이션 입력

애플리케이션 항목에 입력해야 하는 것은터널 메뉴에서 설정한 SA 도메인입니다.

서버 터널에서 SA 도메인으로 들어가기

참조용 서버 터널

만약 유형 이 TCP/UDP/ICMP일 경우, SA Domain 입력이 불가하며 IP/CIDR/PORT 정보를 직접 입력해야 합니다.

3단계: 사용자 설정

ZTNA는 Zero-Trust 모델에 기반합니다. 즉, 명시적으로 접근 제어에 추가된 사용자만 접근 가능합니다.

사용자 그룹을 생성해 두면 개별 사용자를 일일이 관리하지 않고도 애플리케이션 접근 권한을 보다 효율적으로 부여할 수 있습니다. 접근 정책 규칙을 사용할 때, 접근 제어 규칙과 접근 정책 규칙 둘 다 사용자 목록을 지정하는 경우, 접근 정책 규칙이 정상적으로 동작하려면 접근 제어에 정의된 사용자 목록에 해당 사용자가 포함되어 있어야 합니다. 이는 접근 제어에 명시되지 않은 모든 사용자는 기본적으로 차단된다는 동작 로직 때문입니다.

4단계: 적용 및 테스트

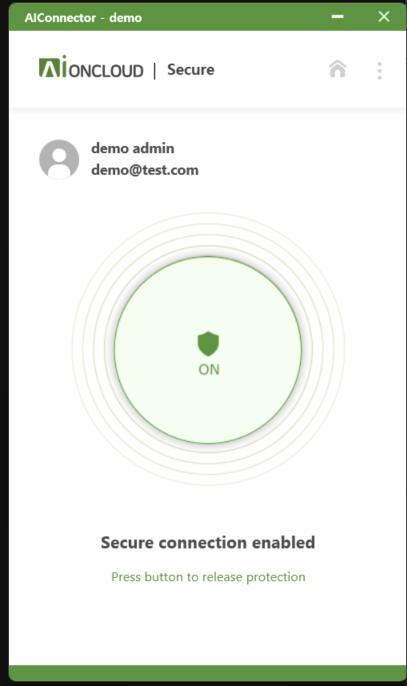

적용을 클릭한 후 웹 서버에 접근하려면 먼저 커넥터를 통해 워크스페이스에 연결해야 합니다.

이렇게 연결하고, 커넥터에 로그인한 사용자에게 웹 애플리케이션 접근 권한이 부여되어 있음을 확인하면 해당 애플리케이션에 접근할 수 있습니다.

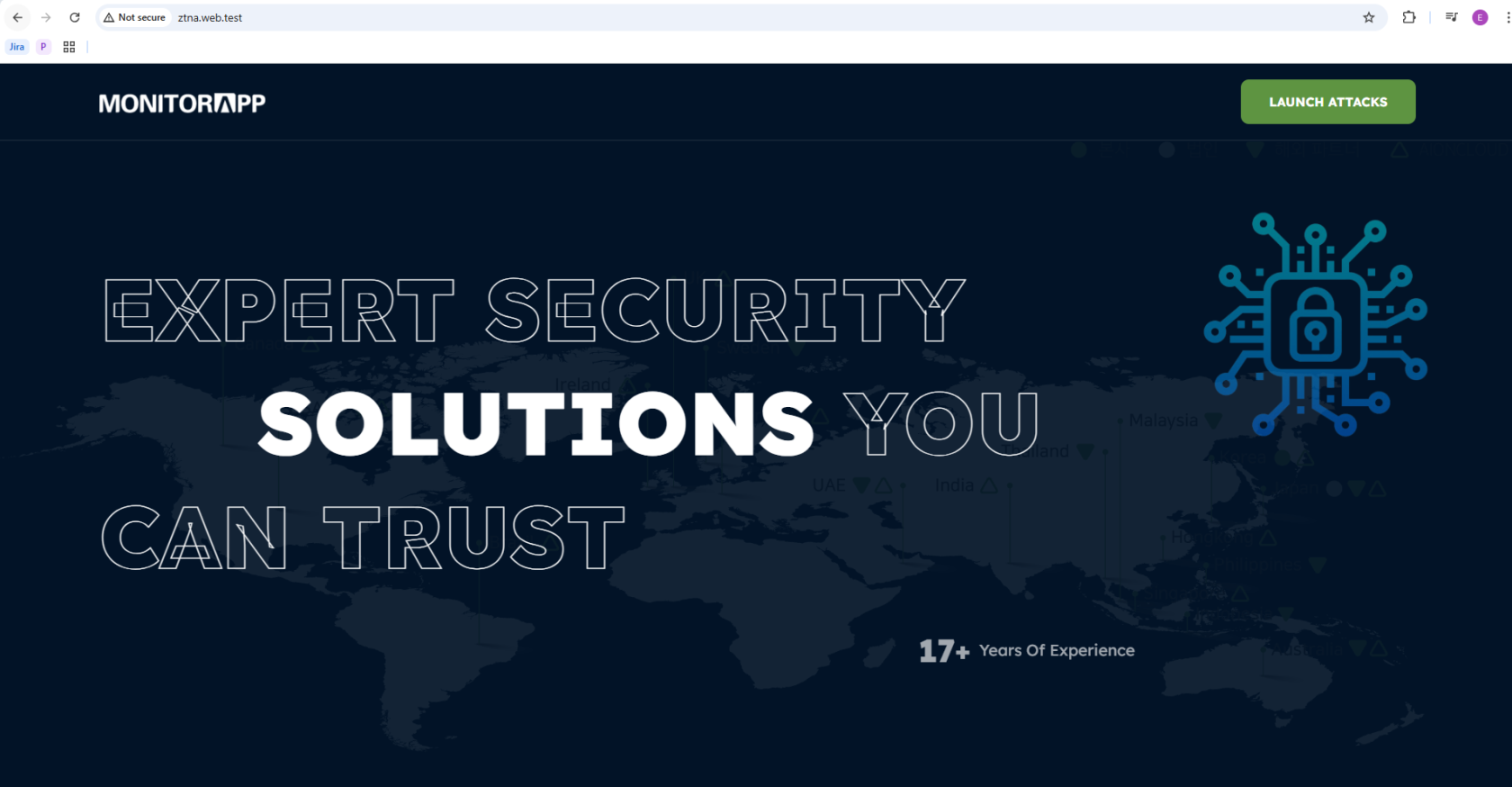

이제 ztna.web.test에 접근할 수 있습니다.

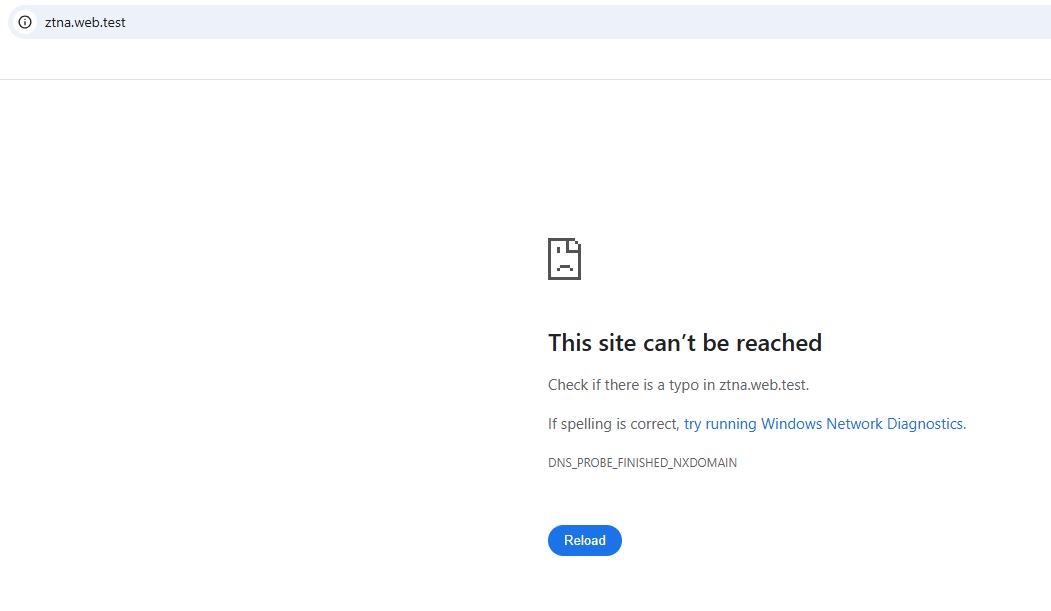

동작하지 않는걸 확인하기 위해, 커넥터 연결을 끊고 애플리케이션에 접근을 시도해보세요.

이를 통해 커넥터없이 내부 리소스에 접근하려 할 경우 어떻게 되는지 확인할 수 있습니다.

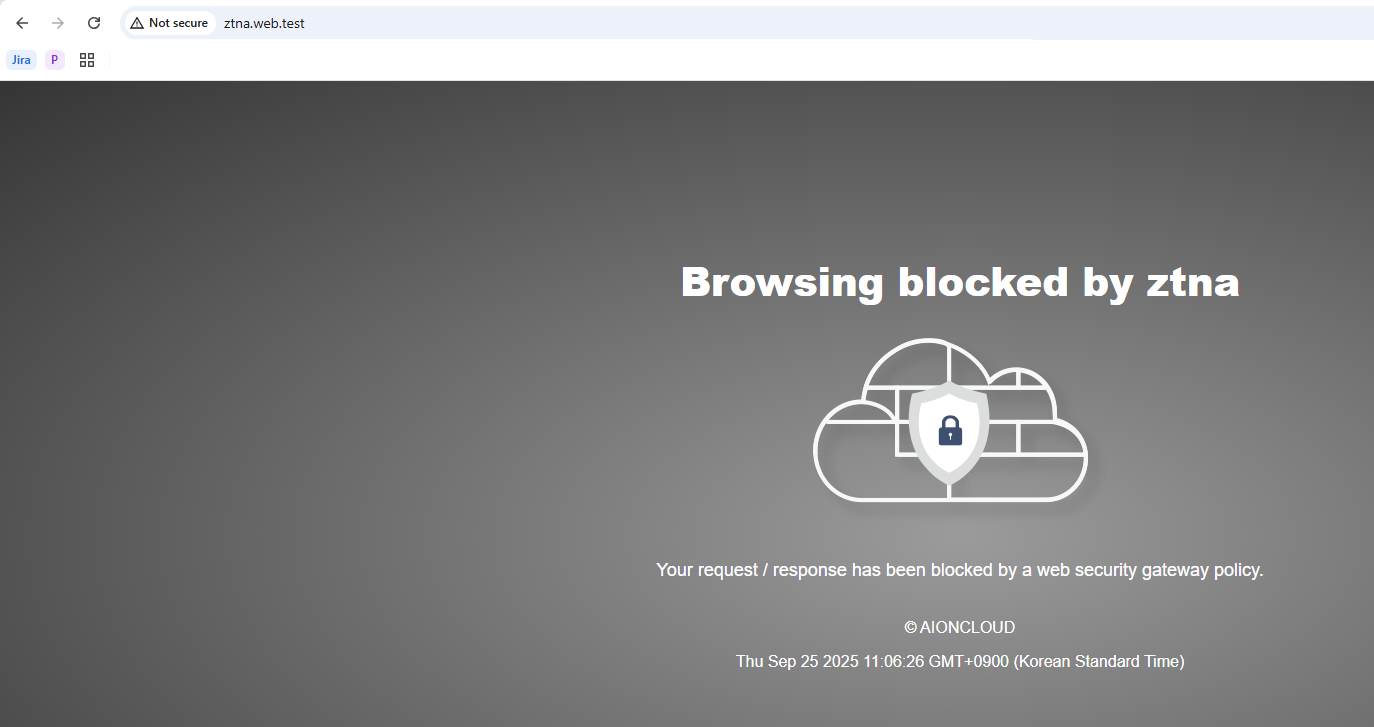

마지막으로, 커넥터를 통해 연결되어 있지만 애플리케이션에 대한 명시적 접근 권한이 없는 사용자가 접근 가능한지 테스트해보세요.

접근 권한이 없는 사용자로 접근을 시도하는 것입니다