Policy Overview

Policy 란?

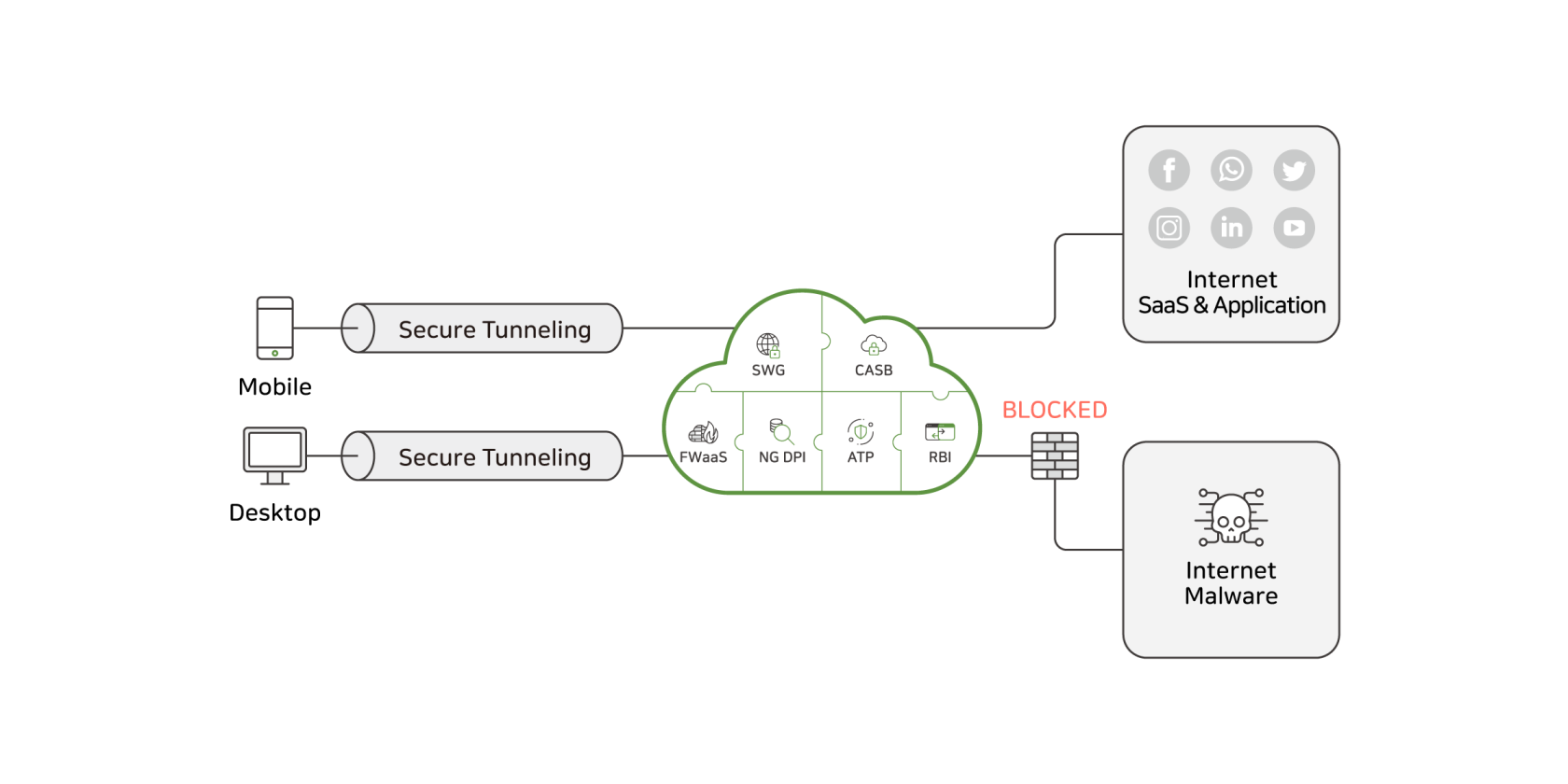

SSE 플랫폼의 Policy(정책) 기능은 관리자가 웹 트래픽에 대해 세부 보안 규칙을 정의하고 강제 적용할 수 있도록 합니다.

이 기능은 요청(Request) 기반 제어를 지우너하며, 예를들어 명령-제어(C&C) 트래픽 차단, 출발지/목적지 IP 및 지리적 위치(Geo) 기준 필터링, 공개 프록시 도는 위험 웹사이트 접근 제한, 그리고 URL, 헤더, 메서드, 파일 업로드 등 HTTP 속성에 대한 검사를 수행할 수 있습니다.

또한 정책은 응답(Response) 트래픽도 분석할 수 있으며, 고급 위협 방어(Advanced Threat Protection) 및 안티바이러스(AV) 스캔을 통해 악성 코드나 위험한 파일 다운로드를 탐지하고 차단합니다.

시스템은 쿼리 스트링, 페이로드, 파일 확장자를 포함한 HTTP 콘텐츠를 심층 검사(Deep Inspection) 하여, 승인되지 않았거나 유해한 데이터 교환을 방지합니다.

DLP(Data Loss Preventation, 데이터 유출 방지) 는 조직의 민감한 정보가 외부로 빠져나가지 않도록 보호합니다.

이러한 기능들을 통해 SSE 환경 내 모든 웹 상호작용에 대해 포괄적인 제어와 가시성을 제공합니다.

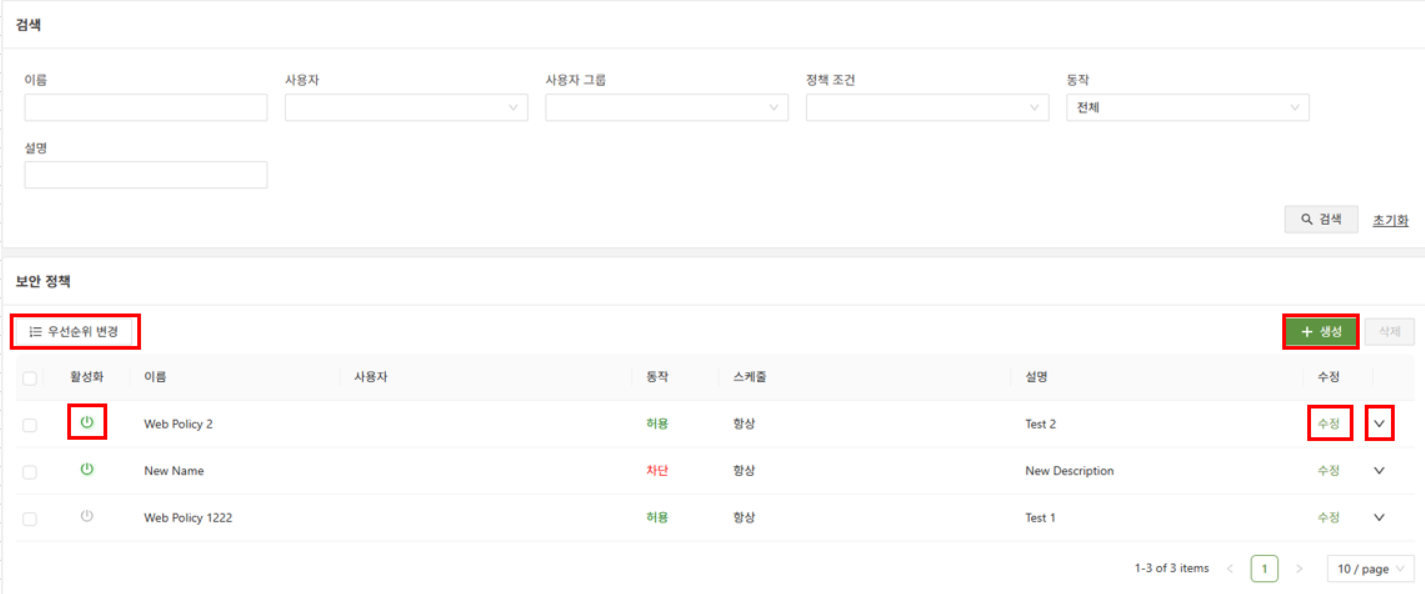

정책 메뉴 (Policy Menu)

아래는 웹 정책(Web Policy) 메뉴의 시각적 개요입니다.

아래는 메뉴 각 항목과 간단한 설명입니다.

| 검색 | 지정된 필드를 사용하여 보안 정책 목록을 필터링합니다. |

| 우선순위 변경 | 선택 시 정책의 순서를 변경할 수 있습니다. 목록에서 더 위에 있는 정책이 우선순위가 더 높으며 다른 규칙을 덮어쓸 수 있습니다(override). |

| 활성화 | 정책 규칙을 활성/비활성화 하는데 사용합니다. |

| 생성 | "보안 정책 생성" 폼에 접근합니다. |

| 수정 | 지정된 규칙의 "보안 정책 수정" 폼을 엽니다. |

| 드롭다운 | 지정된 정책을 더 자세히 보기 위해 드롭다운을 클릭합니다. |

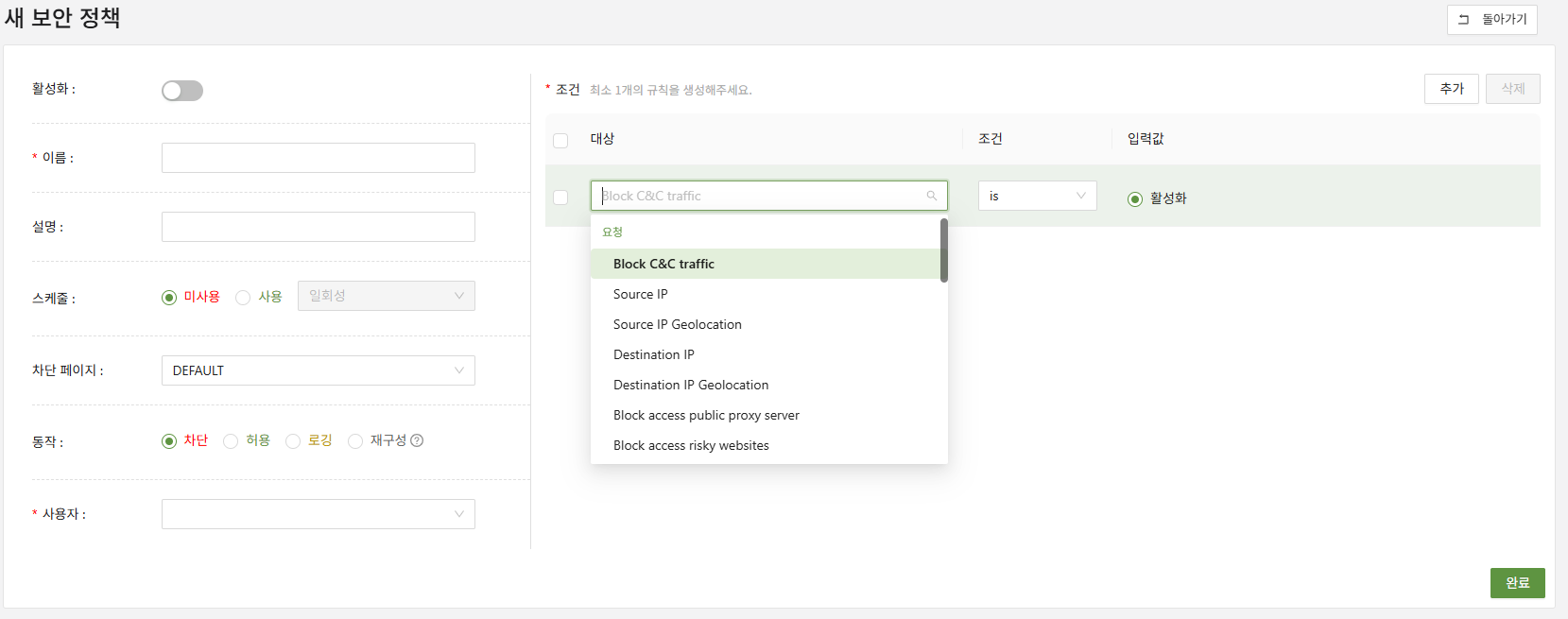

보안 정책 메뉴 (Security Policy Menu)

아래는 보안 정책(Security Policy) 메뉴의 시각적 개요입니다.

아래는 메뉴 각 항목과 간단한 설명입니다.

| 이름(Unique) | 새 보안 정책을 위한 고유 식별자 |

| 설명 | 정책 및 목적에 대한 간단한 설명 |

| 스케줄 | 선택한 시간대(Time Zone)의 날짜/시간을 기준으로 1회성 또는 반복 스케줄을 설정합니다. |

| 차단 페이지 | 정책이 접근을 차단할 때 표시할 차단 페이지 메시지를 설정합니다. |

| 동작 | 정책 동작을 차단, 허용, 로그, 재구성 중 하나로 설정합니다. |

| 사용자 | 이 정책의 영향을 받는 사용자 또는 사용자 그룹을 설정합니다. |

| 조건 | 정책이 테스트할 조건을 설정합니다. 대상, 조건, 입력값 이 필요합니다 |

웹 정책을 구성할 때 사용할 수 있는 조건 옵션은 여러 가지가 있으며, 아래에 간단한 설명과 함께 나열합니다.

요청 기반 조건 (Request-Based Conditions)

| Block C&C Traffic (C&C 트래픽 차단) | 악성코드가 사용하는 알려진 C&C 서버로의 연결을 탐지하고 차단합니다. |

| Source IP (출발지 IP) | 요청의 출발지 IP 주소를 기준으로 정책 규칙을 적용합니다. |

| Source IP Geolocation (출발지 IP 지리정보) | 출발지 IPO의 지리적 위치를 기준으로 요청을 필터링하거나 제한합니다. |

| Destination IP (목적지 IP) | 특정 목적지 IP 주소를 대상으로 정책을 적용합니다. |

| Destination IP Geolocation (목적지 IP 지리정보) | 지정된 지리적 지역에 위치한 목적지에 대한 접근을 제어합니다. |

| Block Access to Public Proxy Server (공개 프록시 서버 접근 차단) | 사용자가 공개 도는 익명 프록시 서버에 연결하는 것을 방지합니다. |

| Block Access to Risky Websites (위험 웹사이트 접근 차단) | 안전하지 않거나 잠재적으로 유해한 것으로 분류된 도메인에 대한 접근을 제한합니다. |

| HTTP Category (HTTP 카테고리) | 사전 정의된 웹사이트 카테고리(예: 소셜 미디어, 도박)를 기준으로 필터링을 적용합니다. |

| HTTP Browser (HTTP 브라우저) | 요청에 사용된 웹 브라우저 종류 또는 버전에 따라 정책 규칙을 적용합니다. |

| HTTP URL | 특정 URL과 일치하는 트래픽을 허용/차단/모니터링하도록 설정합니다. |

| HTTP Path | URL 경로 구성요소를 대상으로 사이트 내 특정 리소스 접근을 제어합니다. |

| HTTP Method | 보안 또는 준수(컴플라이언스)를 위해 HTTP 요청 메서드(예: GET, POST, PUT, DELETE)를 제어합니다. |

| HTTP Version | 사용된 HTTP 프로토콜 버전(예: 1.1, 2.0)을 기준으로 요청을 필터링합니다. |

| HTTP POST Payload | POST 요청에 포함된 데이터를 분석하여 민감하거나 악성 콘텐츠를 탐지합니다. |

| HTTP GET Query | GET 요청의 쿼리 파라미터를 검사하여 의심스럽거나 정책 위반 콘텐츠를 탐지합니다. |

| HTTP Upload File Content (업로드 파일 내용) | 업로드된 파일의 실제 내용을 스캔하여 위협 도는 민감 데이터를 탐지합니다. |

| HTTP Upload File Extension (업로드 파일 확장자) | 파일 확장자 유형에 따라 업로드를 허용하거나 제한합니다. |

| HTTP Content Length | HTTP 요청/응답 본문 크기를 기준으로 제한 또는 규칙을 적용합니다. |

| HTTP GET Query Value Length | 과도한 쿼리 문자열 길이를 제한하여 인젝션 또는 버퍼 오버플로 공격을 방지합ㄴ디ㅏ. |

| HTTP POST Payload Value Length | POST 데이터 필드 크기를 제한하여 데이터 유출(반출) 또는 오남용 위험을 줄입니다. |

응답 기반 조건 (Response-Based Conditions)

| Advanced Threat Protection (고급 위협 방어) | 웹 응답에서 고도화 위협 또는 제로데이 위협을 탐지하고 차단합니다. |

| Anti-Virus (안티바이러스) | 다운로드되거나 열람되는 콘텐츠에서 알려진 악성코드 시그니처를 스캔하고 제거합니다. |

| HTTP Response Includes Malcious Code (응답에 악성 코드 포함) | 악성 스크립트 또는 코드가 포함된 응답을 식별하고 차단합니다. |

| HTTP Download File Content (다운로드 파일 내용) | 다운로드 파일을 실시간으로 분석하여 숨겨진 악성코드 또는 정책 위반을 탐지합니다. |

| HTTP Download File Extension (다운로드 파일 확장자) | 확장자를 기준으로 사용자가 다운로드할 수 있는 파일 유형을 제어합니다. |