웹 정책 구성하기

이 페이지에서는 웹 정책을 성공적으로 구성하는 방법을 단계별로 안내합니다. 보안 정책 설정 과정 중 일부 항목은 다른 메뉴에서 사전 설정이 필요하므로, 해당 부분은 관련 가이드 링크만 제공하며 이미 설정이 완료된 것으로 간주하고 설명을 진행합니다.

구성 가이드

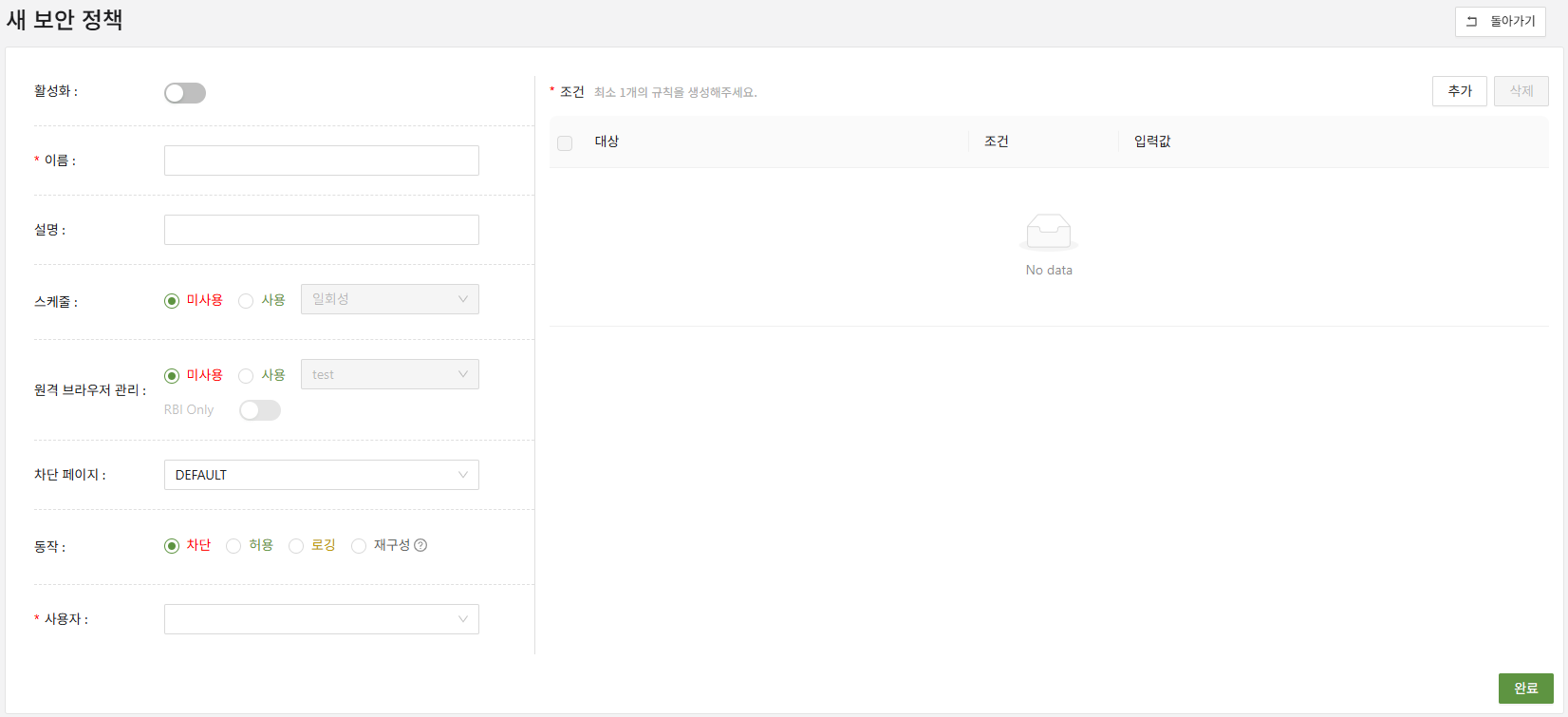

1단계: 웹 > 정책 > 생성으로 이동

이 메뉴에서 새로운 보안 정책을 생성할 수 있습니다.

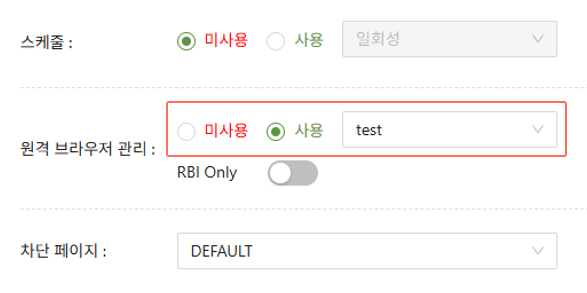

2단계: 해당 규칙에 RBI를 포함할지 결정

RBI를 규칙에 추가하면 정책의 동작 방식이 달라집니다. RBI가 정책에 어떤 영향을 주는지 이해하려면 RBI 개요를 참고하세요. RBI를 사용하지 않는다면 3단계로 진행합니다.

RBI가 특정 웹사이트 그룹에 대해서만 적용되도록 설정된 경우 해당 웹사이트들만 조건에 의해 차단/로깅/허용 처리가 가능합니다. 즉, RBI가 먼저 적용되고, 그 다음 조건이 적용되는 구조입니다.

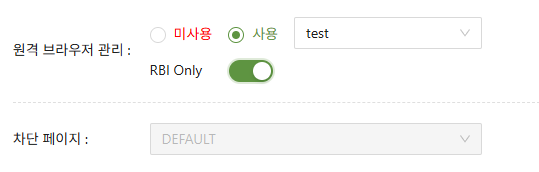

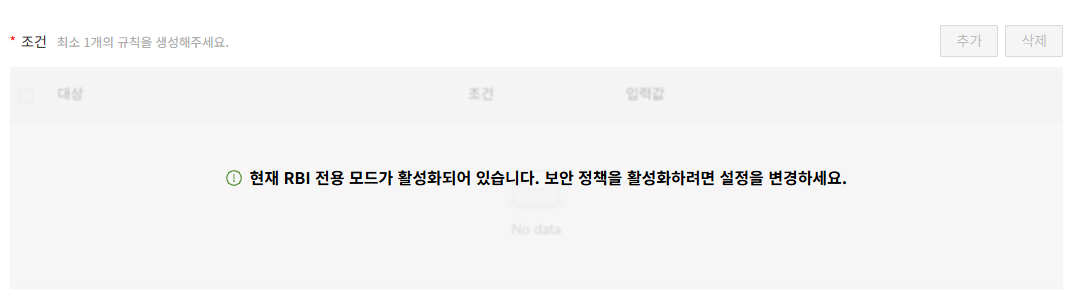

아래와 같이 RBI Only 로 설정된 경우 드롭다운 목록에 있는 모든 웹사이트가 RBI 대상이 되며 조건 설정은 비활성화되고, 이 웹 정책은 RBI 전용 정책이 됩니다.

3단계: 동작 설정

웹 정책의 동작은 다음 중 하나로 설정할 수 있습니다:

- 차단

- 허용

- 로깅

- 재구성

차단 은 조건에 해당하는 트래픽을 차단합니다. 허용 은 조건에 해당하는 트래픽을 명시적으로 허용합니다. 로깅 은 조건에 해당하는 이벤트를 로그로 기록합니다. 재구성 은 HTTP URL 또는 헤더를 재구성하는 규칙을 적용합니다.

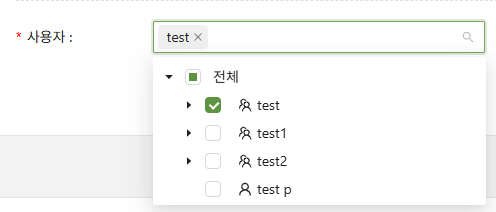

4단계: 사용자 지정

이 섹션에서는 정책이 적용될 사용자 또는 사용자 그룹을 선택합니다. 대규모 조직에서는 사용자 수가 많기 때문에, 정책 설정을 용이하게 하기 위해 사용자 그룹을 미리 구성해두는 것이 중요합니다.

정책을 적용하기 위해서는 한 명 또는 모든 사용자를 반드시 선택해야 합니다.

5단계: 조건 설정

정책 설정에서 가장 중요한 부분은 조건을 선택하는 것입니다. 정책은 여기서 설정한 조건을 기준으로 검사 후, 앞서 선택한 동작을 수행합니다.

이 메뉴에서 설정되는 조건들은 모두 AND 조건으로 동작합니다. 즉, 설정된 모든 조건을 동시에 만족해야 정책이 적용됩니다.

위 예시에서는 HTTP Method(PUT), HTTP 카테고리(예술, 술/담배), 지역(유럽) 조건을 모두 만족하는 요청은 차단됩니다.

아래에는 모든 조건의 전체 리스트입니다.

요청 기반 조건

| Block C&C Traffic | 악성코드가 사용하는 C&C 서버로의 연결을 탐지/차단 |

| Source IP | 요청의 출발지 IP 기준으로 정책 적용 |

| Source IP Geolocation | 출발지 IP의 지리적 위치 기반 필터링하거나 제한 |

| Destination IP | 특정 목적지 IP에 대한 접근 제어 |

| Destination IP Geolocation | 목적지 지역 기반 접근 제어 |

| Block Access to Public Proxy Server | 오픈/익명 프록시 서버 접근 차단 |

| Block Access to Risky Websites | 위험 웹사이트 접근 제한 |

| HTTP Category | 웹사이트 카테고리 기반 필터링 |

| HTTP Browser | 특정 브라우저 종류 또는 버전 기반 정책 적용 |

| HTTP URL | 특정 URL 매칭하여 허용/차단/모니터링 |

| HTTP Path | URL 경로 기반 리소스 접근 제어 |

| HTTP Method | GET/POST/PUT/DELETE 등 HTTP 요청 방식 제어 |

| HTTP Version | HTTP 1.1, 2.0 등 프로토콜 버전 기반 필터 |

| HTTP POST Payload | POST 요청 데이터 분석하여 민감/악성 여부 판단 |

| HTTP GET Query | GET 요청의 쿼리 파라미터 검사 |

| HTTP Upload File Content | 업로드된 파일 내용 검사 |

| HTTP Upload File Extension | 확장자 기반 업로드 파일 필터링 |

| HTTP Content Length | 요청/응답의 콘텐츠 크기 기반 정책 |

| HTTP GET Query Value Length | 과도한 쿼리 문자열 길이를 제한하여 주입 또는 버퍼 오버플로 공격 방지 |

| HTTP POST Payload Value Length | 데이터 유출 또는 남용 위험을 줄이기 위해 POST 데이터 필드 크기 제한 |

응답 기반 조건

| Advanced Threat Protection | 웹 응답에 포함된 고급 위협 또는 제로데이 공격을 탐지하고 차단 |

| Anti-Virus | 다운로드되거나 표시되는 콘텐츠에서 알려진 악성코드 패턴을 스캔하고 제거 |

| HTTP Response Includes Malicious Code | 응답 데이터에 악성 스크립트나 코드가 포함된 경우 이를 식별하고 차단 |

| HTTP Download File Content | 다운로드 파일 실제 내용을 실시간으로 분석하여 숨겨진 악성코드 또는 정책 위반 요소 탐지 |

| HTTP Download File Extension | 확장자를 기준으로 다운로드 가능한 파일 유형을 제한 |