글로벌 인증서 구성 가이드

이 페이지에서는 유효하지 않은 인증서, Pass-Through, 내부 DNS 기능의 메뉴와 설정을 설명합니다.

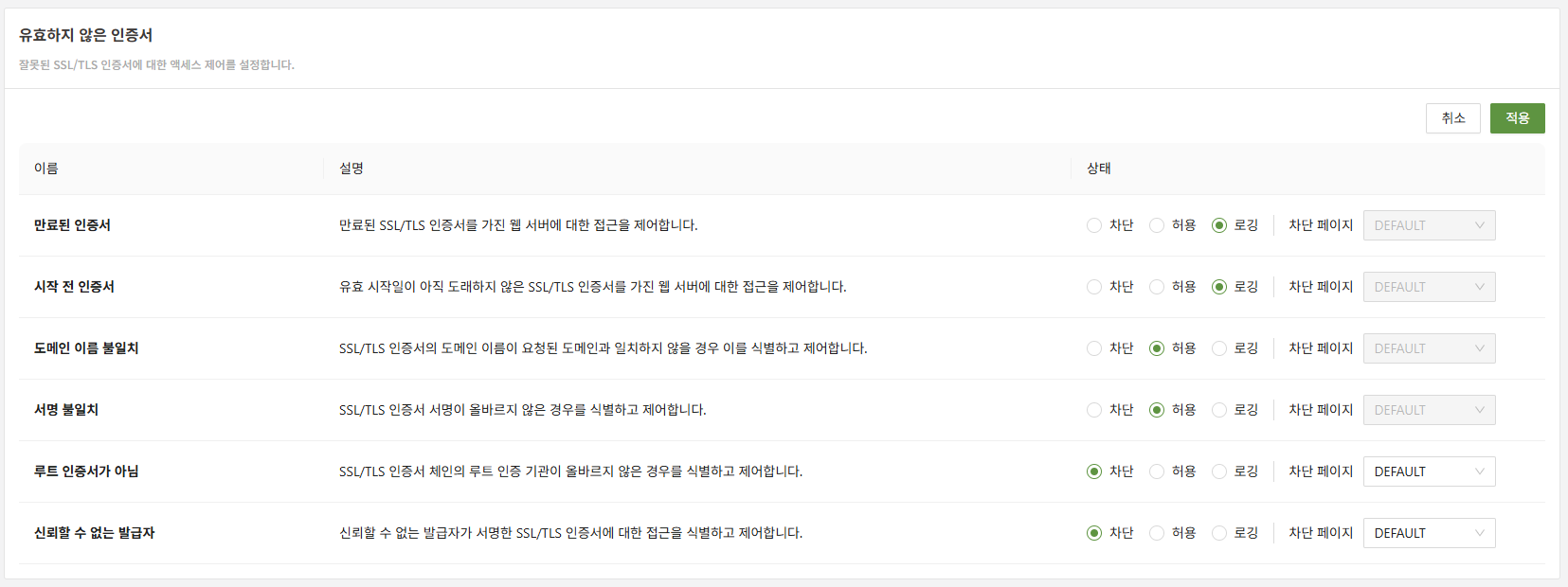

유효하지 않은 인증서

유효하지 않은 인증서 탭에서는 총6가지 유형의 인증서 상태를 설정할 수 있습니다:

- 만료된 인증서- 만료된 SSL/TLS 인증서를 가진 웹 서버 접근을 탐지하고 제어합니다.

- 시작 전 인증서- 아직 유효 기간이 시작되지 않은 SSL/TLS 인증서를 가진 웹 서버를 탐지하고 제어합니다.

- 도메인 이름 불일치 - 요청한 도메인과 인증서의 도메인 정보가 일치하지 않을 때 이를 탐지하고 제어합니다.

- 서명 불일치- 서명에 오류가 있거나 서명이 일치하지 않는 SSL/TLS 인증서를 탐지하고 제어합니다.

- 루트 인증서가 아님- 루트 인증기관(Root CA)이 유효하지 않은 인증서 체인을 탐지하고 제어합니다

- 신뢰할 수 없는 발급자- 신뢰되지 않은 발급자가 서명한 SSL/TLS 인증서를 탐지하고 제어합니다.

수정 버튼을 누르면 각 유형에 대해 차단, 허용, 로깅 중 하나로 동작을 설정할 수 있습니다.

상태를차단으로 설정하면, 사용할 차단 페이지를 선택해야 합니다.

차단 페이지는 글로벌 보안 > 차단 페이지(웹) / 차단 페이지(DNS)에서 설정할 수 있습니다.

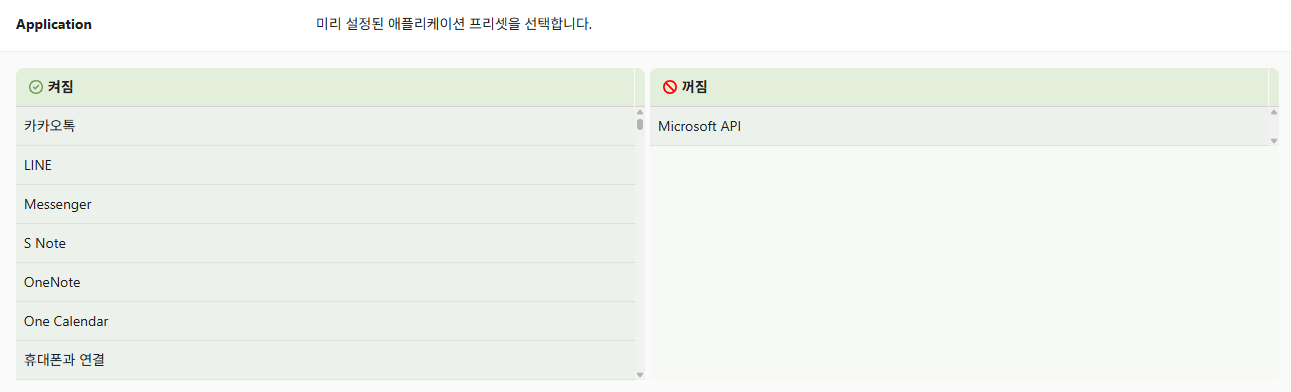

Pass-Through

Pass-Through는 관리자가 특정 트래픽을 TLS 복호화 및 검사에서 제외(bypass)하도록 설정할 수 있는 기능입니다. 이 기능은 ZTNA, Web, CASB에 적용되며, 네트워크 메뉴의 트래픽에는 적용되지 않습니다.

Pass-Through는 네 가지 유형을 지원합니다:

- 애플리케이션 - Dropbox, WhatsApp 등 미리 정의된 애플리케이션 목록.

- FQDN - 완전한 도메인 주소.

- 목적지 IP- 목적지 서버의 IP 주소.

- 로컬 IP - 로컬 네트워크 내의 IP 주소.

각 항목의설정 버튼을 누르면 상세 구성이 가능합니다.

- 켜짐 = Bypass 활성화 (검사 제외)

- 꺼짐 = 정책 규칙 적용 (검사 수행)

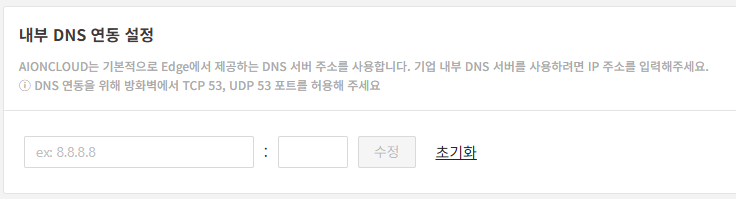

내부 DNS

SASE는 기본적으로 엣지 DNS 서버를 사용합니다.

조직에서 내부 DNS 서버를 사용한다면, 해당 DNS 서버의 IP 주소를 입력하여 설정할 수 있습니다.

콘솔 도구팁에서도 안내하듯이, TCP 53번 포트와 UDP 53번 포트를 허용해야 DNS 연동이 정상적으로 작동합니다.